TigerDemon

[논문 분석]IP 카메라 보안의 문제점 분석 및 보완 방안 연구 본문

https://scienceon.kisti.re.kr/srch/selectPORSrchArticle.do?cn=JAKO202314538216929

[논문]IP 카메라 보안의 문제점 분석 및 보완 방안 연구

세계적으로 사이버 공격이 증가하고 있으며 CCTV, IP 카메라 해킹과 같은 개인의 사생활에 대한 공격도 증가하고 있다. 유튜브나 SNS, 다크웹과 같은 공간에서 IP 카메라 해킹 방법에 대해 검색해보

scienceon.kisti.re.kr

서론

IP 카메라 해킹은 카메라의 전원을 끄지 않는 이상 계속해서 사생활이 노출된다.

2018년 4,912대의 IP 카메라에 무단 접속한 후 27,328개의 동영상을 보관한 사건, 2021년엔 아파트 월패드 해킹을 해 한화 800만원에 다크웹에서 불법 촬영물을 판매한 사건등이 있었다.

현존하는 취약점

초기 비밀번호 사용, IP 카메라 취약점, IPv6 취약점과 같은 것이 있으며 이에 대응하기 위해 인증된 애플리케이션 설치, 강력한 비밀번호 사용, 백신과 같은 프로그램을 사용하라고 제안한다.

IP 카메라 보안의 특징

비밀번호 설정에 제한이 없다. 간단한 비밀번호도 가능하다. 근데 로그인 시도에 제한이 없다. 따라서 Burte force 공격이나 Dictionary 공격에 취약하다. 또 저장된 비밀번호도 별도의 암호화 없이 저장되기에 한 IP 카메라 내부 파일을 알게되면 다른 비밀번호도 알 수 있다.

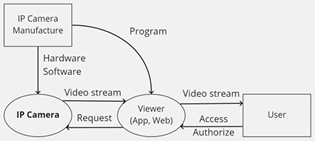

IP 카메라 뷰어 프로그램 작동 방식

뷰어 프로그램 : 사용자와 IP 카메라의 중간 위치에서 사용자의 접근 요청이 있으면 인증을 수행하고, 인증이 완료되면 IP 카메라에 실시간 영상을 요청하여 사용자에게 보여준다. +기기 정보, 네트워크 목록, DDNS 정보와 같은 여러 가지 정보를 확인할 수 있다

IP 카메라 관련 보안 문제

대부분 뷰어 프로그램 문제에 비롯된다.

1) IP 카메라 해킹 가능성

GoAhead 웹 서버를 사용한 IP 카메라는 해킹에 취약하다. 비밀번호를 변경해도 내부 취약점으로 인해 문제가 발생한다.

2) IP 카메라 해킹 원인 분석

해킹 원인으로는 취약한 계정 설정과 웹 서버 의 취약점 존재로 나눌 수 있다.

a) 취약한 계정 설정으로 인한 해킹

디폴트 비밀번호 사용 - 비밀번호 크랙킹 도구를 사용해 비밀번호 탈취 가능

b) 웹 서버 취약점으로 인한 해킹

IP 카메라가 사용하는 GoAhead 웹 서 버에 취약점이 존재하기 때문이다.

웹 서버 취약점 목록

1) CVE-2002-2427

URL에 추 가적인 slash ‘\’ (%5c)를 입력하면 GoAhead 웹 서버의 security handler가 인증하지 않고 데이터에 접근하는 것

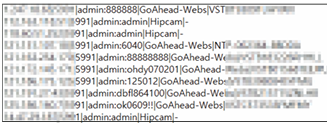

천리안이라는 중국에서 개발된 해킹 프로그램 사용 과정

1. IP의 서버가 열려있는지 확인

2. 해당 취약점이 존재하는 웹 서버의 응답일 경우

3. ‘\’ (%5c)를 추가로 입력하여 사용자의 계정과 비밀번호를 탈취

1번 항목 : 포트 스캔할 시작 IP 주소와 끝IP 주소를 지정

2번 항목 : 포트 스캔 간격 시 간, 포트 스캔 횟수, 포트 번호를 입력하고

3번 항목 : 공격에 성공할 경우 IP 주소, 포트 번호, 사용자 계정과 비밀번 호, 웹 서버, IP 카메라 UID를 리스트로 보여준다.

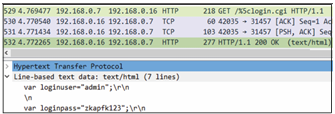

네트워크 통신을 모니터링하는 wireshark 프로그램을 통해 확인할 수 있는 것

포트 스캔할 시작 IP 주소부터 끝 주소까지 각 IP 주소에 서버가 동작하고 있는지 확인하고, 동작하는 서버가 만약 GoAhead 웹 서버라면 ‘희생자 IP/%5clogin.cgi’ 으로 요청하여 취약점을 공격한다.

이때 공격에 성공하면 이에 대한 응답으로 어떠한 인증도 수행하지 않고 사용자 계정과 비밀번호를 회신한다.

천리안 해킹 프로그램을 실행하고 종료하면 IP 주소와 포트, 사용자 계정과 비밀번호, 웹 서버, IP 카메라 UID를 정리한 텍스트 파일이 생성된다. 위 사진에서 볼 수 있듯 어려운 비밀번호임에도 해킹에 성공한다. 이 정보를 가지고 IP 카메라에 무단 접속하는 것이다.

2) CVE-2017-5674

사용자 비밀번호가 저장된 system.ini 파일을 GET 방식으로 요청할 때 경로에 ‘/’를 제거하고 요청하 면 인증 없이 파일을 다운로드하는 것

과정

정상적인 코드가 수행된다면 계정과 비밀번호가 필요한 경우 인증을 요구하고, 인증이 되지 않으면 HTTP 401 Unauthorized 에러로 데이터를 회신 하지 않는다. 인증이 필요한 경우 --uesr 및 --password 옵션을 추가하여 요청해야 한다. 계정과 비밀번호 모두 일치 해야 데이터를 회신하며, 하나라도 틀리면 데이터를 회신하지 않는다.

CVE-2002-2427, CVE-2017-5674를 혼합한 공격 방법으로 사용자 비밀번호가 저장된 system.ini 파일을 요청할 때 URL에 ‘\’ (%5c)를 추가하여 요청할 경우 별도의 인증을 요구하지 않고 데이터가 회신되는 것을 보여준다.

다운로드받은 system.ini 파일을 hex 뷰어로 보 면 사용자 비밀번호를 알아낼 수 있다.

웹 서버 취약점 발생 원인 및 해결 방법

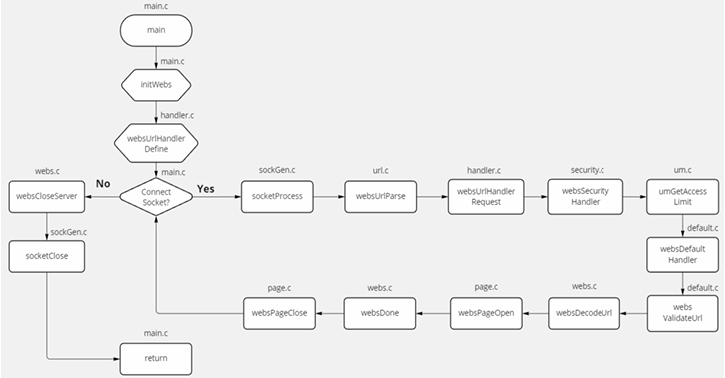

GoAhead 웹 서버에 접속했을 때 동작하는 Flowchart이다.

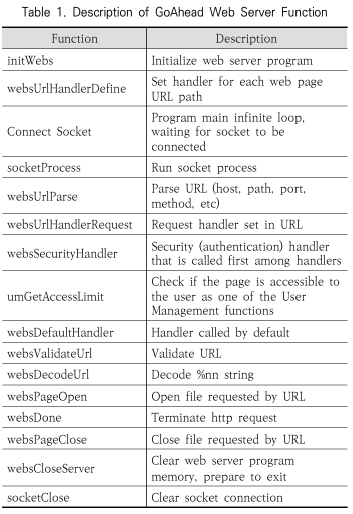

Table 1은 함수별 기능에 대한 설명이다.

웹 서버가 동작하는 과정에서 취약점이 존재하는 원인은 ‘\’ (%5c)가 입력되었을 때 예외 처리되지 않은 두 가지이다.

1) 인증을 요구하지 않은 경우

webSecurity Handler 함수에서 umGetAccessLimit을 호출하여 User가 접근할 수 있는 페이지인지 검사하는 기능이다.

하지만 ‘\’ (%5c)를 에러 처리하지 않아 security handler가 비정상적 으로 종료되고, 이후 인증을 요구하는 코드가 실행되지 않는 것이다.

2) ‘\’ (%5c)을 포함한 요청이 왔을 때 서버에 존재하지 않는 페이지 또는 파일에 대한 접근으로 HTTP 404 Not Found 에러를 처리하지 않는 경우

webs Default Handler 함수에서 websDecodeUrl를 호출하여 요청한 URL에 ‘%nn’ 형식의 URL 인코딩을 디코드하는 기능이 있 다. 디코드한 URL에 ‘\’ (%5c)가 포함되면 에러 처리하여야 한다. 그러나 에러 처리 코드가 없어 ‘\’ (%5c)를 무시하고 요청한 페이지를 보여준다

IP 카메라 보안 위험 완화 및 사고 대응 전략

보안 내재화를 통한 보완

보안 내재화(Security by design)란 서비스 요구사항 분석 및 설계 단계에서부터 꼭 필요한 기능들만 선별해 제품에 내재화하는 것으로, IoT 장치의 소프트웨어 업데이트 및 패치가 쉽지 않아 제품을 개발할 때 추가되어야 할 기능을 정하는 것이다.

이유 1) 소프트웨어를 최신 버전으로 업데이트 하는 비율이 적다.

이유 2) 피해 사실을 인식하지 못하여 스스로 신고하는 경우가 드물다.

=> 스마트폰 알림 기능 활용으로 누군가 접속하면 알림이 오도록 하고 접속 기록 저장 기능을 통해 빠른 대처를 할 수 있다.

포렌식 내재화를 통한 보완

포렌식 내재화(Forensic by design)란 디지털 포렌식 준 비도 관점에서 새로운 패러다임이며, 보안 내재화와 유사하 지만 ‘forensic-ready’ 시스템을 얻기 위해 시스템의 설계 및 개발 단계에서 추가되어야 할 기능을 정하는 것이다

이유 1)더이상 영상이 유출되지 않도록 대응하는 것도 중요하지만 범인을 검거하여 다른 피해자를 발생하지 않는 것도 중요하다.

=> IP 카메라에 접속 기록을 저장하는 기능을 추가하면 외부 침입 흔적을 쉽게 발견할 수 있다.

IP 카메라 보안 및 포렌식 내재화 방안

과정

1. IP 카메라에 누군가 침입할 경우 뷰어 애플리케이션을 통해 알림 메시지를 전달한다.

2. IP 카메라에 접속 시도나 성공 기록을 로그에 저장한다.

3. 사용자는 뷰어 프로그램을 통해 로그 기록을 확인하여 비정상적인 접근이 있었는지 확인한다.

=> 해킹 피해가 발생하였더라도 범인을 추적할 단서를 찾을 수 있다.

논문 선정 이유

자취를 하면서 홈캠과 같이 보안을 위한 카메라의 필요성을 느꼈지만 홈캠 해킹, 웹패드 해킹에 대한 기사를 보고 왜 이런 해킹이 일어나는지 궁금해져서 논문을 찾다가 이 논문으로 선정하게 되었습니다.

배운점 및 느낀점

생각보다 쉽게 해킹이 되어서 더욱더 카메라를 구매하기 어려워졌습니다. 비밀번호를 아무리 어렵게 해도 GoAhead 웹 서버에 취약점이 존재하는 것이기에 쉽게 해킹이 되고 그냥 인터넷에 돌아다니는 해킹 프로그램을 통해 해킹이 된다는 사실에 충격을 먹었습니다. 만약 구매를 하게된다면 웹 서버를 잘 알아보고, 현관에만 설치하는 등 최소한의 사생활 노출을 해야겠다고 생각했습니다.

'2025-SWLUG > 논문 분석' 카테고리의 다른 글

| [논문 분석]네트워크 CCTV와 스마트 단말기를 연동한 이동체 추적 시스템 (0) | 2025.11.12 |

|---|---|

| [논문 분석] 무선 인터넷 서비스를 위한 해킹 대응 방안 (0) | 2025.09.30 |

| [논문 분석] 공공 와이파이 공격을 통한 취약점 분석 및 보안방안에 관한 연구 (1) | 2025.09.16 |

| [논문 분석] 무선공유기 보안공격 분석 및 무료와이파이 해킹 해결방안 (0) | 2025.09.16 |