TigerDemon

[논문 분석] 공공 와이파이 공격을 통한 취약점 분석 및 보안방안에 관한 연구 본문

https://scienceon.kisti.re.kr/srch/selectPORSrchArticle.do?cn=NPAP12895789

[논문]공공 와이파이 공격을 통한 취약점 분석 및 보안방안에 관한 연구

권고하고 있는 와이파이 통신보안 기술인 'WPA2(Wi-Fi Protected Access2)'에서도 취약점이 발견됨에 따라 공공 와이파이를 사용하는 사용자들의 개인 정보도 노출되었다고 볼 수 있다. 본 논문에서는

scienceon.kisti.re.kr

서론

와이파이(Wi-Fi)란?

이더넷(Ethernet) 혹은 유선랜(Wired LAN)이라 부르는 컴퓨터 네트워킹 기술을 무선화한 것으로 무선 환경에서도 유선 랜과 같은 수준의 속도와 품질로 데이터 통신을 할 수 있도록 한다.

이름의 유래

무선(Wireless)방식으로 유선랜과 같은 뛰어난 품질(Fidelity)를 제공한다는 뜻의 Wireless Fidelity를 줄여서 부르는 말

무선 암호화 방식

WEP, WPA, WPA2가 있으며 가장 널리 알려진 프로토콜들임.

| 방법 | WEP | WPA | WPA2 |

| 인증 | 사전 공유된 비밀키 사용 | 사전에 공유된 비밀키를 사용하거나 별도의 인증 서버를 이용 | 사전에 공유된 비밀키를 사용하거나 별도의 인증 서버를 이용 |

| 암호화 | 고정 암호키를 사용 | 암호키 동적 변경 | 암호키 동적 변형 |

| 보완성 | 노출이 가능하여 사용이 줄음 | WEP보단 안전하나 불완전 | 가장 강력한 보안기능 제공 |

1. WEP(Wired Equivalent Privacy)

- 데이터 암호화를 위해 RC4암호를 사용

메시지 인코딩과 디코딩을 위해 40비트 키 사용하기 때문에 적절히 사용하지 않으면 위험에 노출됨

노출되는 경우

- 누구나 통신의 내용을 해독 및 확인 가능

- 암호키의 값을 모르는 경우에도 알려진 방법으로 데이터의 내용 해독 가능

2. WPA(Wi-Fi Protected Access)

- TKIP가 WEP 방식으로 사용된 몇 개의 요소들을 재활용함으로써 펌웨어 업그레이드를 통해 기존 WEP 기기에 설치될 수 있도록 설계되어 있으며 취약점 악용

침탈되는 과정

- WPA 알고리즘 자체에 대한 공격

- 기기와 접속지점의 연결을 용이하게 해주는 보조시스템인 WPS(Wi-Fi Protected Setup)에 대한 공격

3. WPA2(Wi-Fi Protected Access2)

- 비정부 보안 요건인 FIPS140-2를 충족 하기 위해 128비트의 AES(Advanced Encryption Standard) 알고리즘이 적용

- CCMP(Computer Cipher Mode with Block Chaining Message Authentication Code Protocol) 방식이 기존의 TKIP 을 대체하여 취약점 차단

- WPS 기능이 차단되거나 접속지점 펌웨어를 WPS 지원이 불가능한 기종으 로 바꿔서 공격 가능성을 아예 차단

공격 기술

1. 스니핑(Sniffing)

1) port mirroring 기법

- 네트워크 스위치에서 스위치 포트를 통과하는 패킷들을 감시 또는 관찰하기 위하여 패 킷들을 다른 스위치 포트를 복사하는 방법

2) Switch Jamming 기법

- 스위치가 MAC 주소 테이블을 가득 채우게 되면 모든 포트로 트래픽을 전송하는 특징을 이용한 기법

3) ICMP[Internet Control Message Protocol, 인터넷 환경에서 오류에 관한 처리를 지원하는 용도로 사용] Redirect 공격으로 3계층에서 동작되는 스니핑 기법

(1) 라우터가 호스트에게 ICMP Redirect 메시지를 보낼 때 공격 대상에게 자신이 라우터이고, 최적의 경로라고 변조된 ICMP Rdfirect 메시지를 호스트에게 보냄

(2) 공격대상은 변조된 메시지를 받고 잘못된 환경을 구축

(3) 공격자는 스니핑 공격

2. ARP Spoofing

- 로컬 네트워크(LAN)에서 사용 하는 ARP 프로토콜의 허점을 이용하여 자신의 MAC(Media Access Control) 주소를 다른 컴퓨터의 MAC인 것처럼 속이는 공격

* ARP Spoofing 공격은 ARP Cache 정보를 임의로 바꾼 다고 하여 ‘ARP Cache Poisoning 공격’이라고도 한다

공격 시뮬레이션

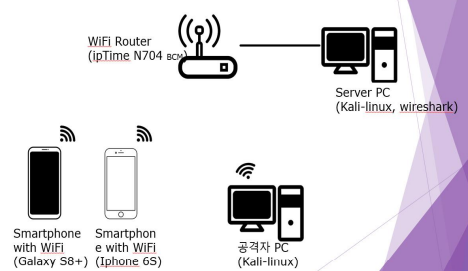

1. 공격 실험 환경

| 서버(PC) | Kali-linux |

| 공격자(PC) | kali-linux |

| 클라이언트(스마트폰) | GALAXY S8+ |

| Android 8.0.0(ORED) | |

| 공유기(AP) | ipTime N704 (BCM) |

+ 인터넷에 연결된 공유기와 서버 PC는 LAN 선으로 연결되어 있음

목표

- 서버 PC에서 공격유무를 지켜보고 공유기 대상으로 주고받아지는 패킷들을 Wireshark를 이용해 관찰한다.

- 공격자 PC는 사용자들과 같은 Wi-Fi 연결을 하고 일반 사용자들과 달리 공유기에 스니핑, 스푸핑 등 공격을 하여 정보를 빼낸다.

2. 패킷 분석 Tool

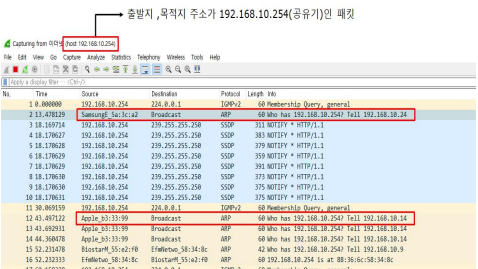

서버 PC에서 공유기IP 기준으로 오가는 패킷을 보기 위해 Wireshark를 사용

확인 가능한 부분

- 서버 PC에서 cmd창에 ipconfig를 하면 기본 게 이트웨이 IP로 공유기의 IP를 확인할 수 있다.

- 실험 환경에서의 공유기 IP는 192.168.10.254이다.

- 클라이언트인 Galaxy S8+, iPhone 6S가 Wi-Fi 접속 시도 시 ARP 패킷을 보내는 것이다.

3. 스니핑 방어대책

1. 웹서버와 사용자 간에 전송되는 모든 패킷 을 암호화하는 방식

모든 패킷이 암호화되어 전송되기에 스니핑 되어도 해독키 없이 내용파악이 어려움

1) SSL[Secure Sockets Layer]

중요한 데이터를 전송할 때 사용되는 인터넷 통신 규약 프로토콜

2) SSH[Secure Shell]

원격 컴퓨터에 안전하게 액세스 하기 위한 유닉스 기반의 명령, 인터페이스 및 프로토콜

2. 스니퍼 탐지 방법

- promiscuous mode를 설정

- ARP를 이용하여 위조된 ARP request 를 보냈을 때 ARP response가 오면 상대방 호스트가 promiscuous mode로 설정되어 있는 것

- 컴퓨터에서 커맨드창에서 ifconfig –a 명령을 이용하여 직접 확인

4. ARP Spoofing 공격 방지 대책

발생시 확인 가능한 것

(1) 네트워크 속도가 저하

(2) 정기적인 ARP 패킷이 다량 수신

(3) 악성 프로그램의 프로세스가 동작

시스템에서의 방지 대책

- 정적인 ARP table을 관리하여 Gateway의 IP와 MAC 주소 를 정적으로 고정시킴으로써 잘못된 ARP Reply 정보가 오더라도 이를 ARP Table에 반영하지 못하도록 관리

- ARP Spoofing 서버로 악용되지 않도 록 전체적인 보안수준을 강화하여 공격자에게 악용되지 않도록 관리

- 공격자는 동인 Subnet 내의 취약한 서버를 해킹하여 트래픽의 도청 및 변조가 가능하므로 아이디, 패스워드, 주민등록번호, 금융정보 등의 데이터에 대한 암호화

+ 개인정보나 금융정보가 네트워크를 통 해 송수신되는 서버의 경우 SSL(Secure Socket Layey) 방식 등을 이용하여 웹 트래픽을 암호화

네트워크 장비에서의 방지 대책

- ARP 패킷을 검사하여 지정된 경로로만 ARP 패킷이 전송 되도록 하는 기능을 사용

- 지정된 호스트만 통신을 가능하도록 하는 사설 VLAN 기능을 활용

결론

- 공공 Wi-Fi를 이용하는 대상자 중 일반 사용자가 높은 비율을 차지하고 있기 때문에 금융이나 개인정보가 쉽게 유출되므로 공유기 보안이 중요하다.

- 공공 WiFi 공급자는 와이파이 해 킹 탐지 서비스를 제공하여 사용자들의 개인 정보 가 해커들에 의해 노출되지 않도록 해야 한다.

논문 선정 이유

최근 해킹과 관련된 문제를 많이 접해서 일상 속 해킹에 대해 찾다가 이 논문을 보게 되었고 실제 와이어샤크를 통해 실습한 내용이 있어 이해하기 쉬울 것 같아서 정하게 되었습니다.

배운점 및 느낀점

실제로 와이어샤크를 통해 확인할 수 있는 내용들이 어떤 것인지 볼 수 있어서 바로 위험하다는 것을 느꼈습니다. 앞으로 공공 와이파이 사용을 최대한으로 줄이고 모바일 데이터를 사용하는 등 개인정보를 지키기위해 노력할 것 입니다.

'2025-SWLUG > 논문 분석' 카테고리의 다른 글

| [논문 분석]네트워크 CCTV와 스마트 단말기를 연동한 이동체 추적 시스템 (0) | 2025.11.12 |

|---|---|

| [논문 분석]IP 카메라 보안의 문제점 분석 및 보완 방안 연구 (0) | 2025.10.29 |

| [논문 분석] 무선 인터넷 서비스를 위한 해킹 대응 방안 (0) | 2025.09.30 |

| [논문 분석] 무선공유기 보안공격 분석 및 무료와이파이 해킹 해결방안 (0) | 2025.09.16 |