TigerDemon

3주차 DDoS 악성코드사례② - 3.20 사이버 테러 본문

제 3 장 악성코드 상세 분석

제 3 절 3.20 사이버테러 악성코드

2013년 3월 20일 국내 금융권 및 방송사를 대상으로 전산 장애를 발생시켰으며, 감염 PC의 마스터 부트 레코드(MBR) 영역과 볼륨 부트 레코드(VBR)을 손상하는 등 디스크 파괴 행위를 수행한 악성코드

가. 백도어

감염 PC의 정보를 수집하고, 공격자가 원하는 명령을 수행, 추가, 악성코드를 다운로드하는 행위

과정

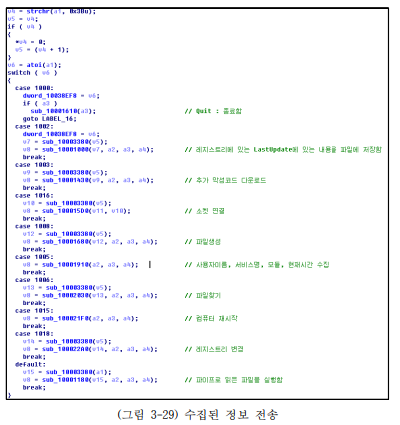

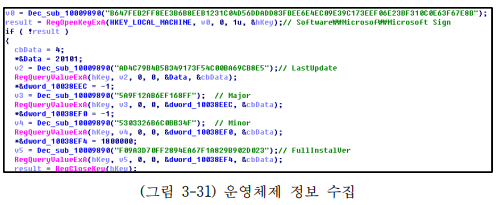

1. (그림 3-29)는 공격자의 명령에 따라 추가 악성코드를 다운로드, 소켓 연결, 감염 PC 정보 수집, 파일 검색, 컴퓨터 재시작 등을 수행한다.

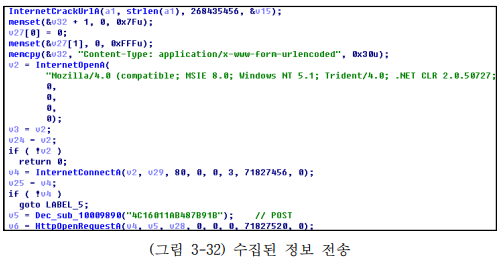

2. (그림 3-32)는 감염 PC에서 수집한 정보를 특정 URL에 전송하는 루틴이다.

나. 디스크 파괴

과정

1. (그림 3-33)을 통해 현재 시스템 시간을 비교하며, 3월 20일 15시일 경우 MBR 영역에 접근해 특정 문자열로 값을 변경한 후 재부팅시켜 감염 PC가 정상적으로 부팅되지 않도록 한다.

2. (그림 3-34)은 감염 PC의 MBR 영역에 접근해 특정 문자열 "PRINCPES" , "HASTATI"로 변경하는 루틴이다.

(그림 3-35)를 통해 MBR 영역 변조 전과 후를 확인할 수 있다.

3. (그림 3-36)은 UNIX 시스템에서 디스크를 파괴하기 위한 스크립트이다.

2. 분석 결과

가. C&C 서버

3.20 사이버테러 악성코드에서 사용하는 C&C 서버 주소는 아래 표와 같다. 악성코드에 감염된 PC는 해당 C&C 서버에 수집된 정보 전송하거나 추가 명령어를 수신하며, 추가 악성코드를 다운로드한다.

나. 악성코드 통계

3.20 사이버테러 악성코드 90개 중 33개의 샘플이 드롭퍼(37%), 12개의 샘플이 백도어(13%), 11개의 샘플이 다운로더(12%), 9개의 샘플이 디스크 파괴(10%), 7개의 샘플이 정보탈취(8%), 5개의 샘플이 인젝터(6%), 원격제 어(5%), UAC우회(5%), 파일실행(5%) 샘플이 각각 4개, 자동실행 등록(1%) 샘플이 1개이며, 전체 악성코드 유형 통계는 (그림 3-37)이다.

'2025-SWLUG > 악성코드 스터디' 카테고리의 다른 글

| 4주차 문서형 악성코드사례 - 한글 문서 취약점 악성코드 (0) | 2025.09.30 |

|---|---|

| 3주차 DDoS 악성코드사례② - 6.25 사이버테러 (0) | 2025.09.23 |

| 2주차 DDoS 악성코드사례① - 3.4 디도스 악성코드 (0) | 2025.09.17 |

| 2주차 DDoS 악성코드사례① - 7.7 디도스 (0) | 2025.09.17 |

| 1주차 악성코드 정의·유형·분석 방법 (0) | 2025.09.10 |