TigerDemon

2주차 DDoS 악성코드사례① - 7.7 디도스 본문

제 3 장 악성코드 상세 분석

제 1 절 7.7 디도스 악성코드

2009년 7월 7일 정부기관 및 주요 포털사이트, 은행사이트 등을 디도스 공격(Distributed Denial of Service), 스팸 메일 전송, 감염 PC 디스크 파괴를 수행한 악성코드

가. 디도스 공격

과정

1. 메인 드롭퍼에서 디도스 공격을 수행하는 악성코드와 공격 시간과 공격 대상이 저장된 데이터 파일을 생성한다.

* 이 파일을 악성코드가 생성된 데이터 파일에 공격 대상과 시간을 확인하여 디도스 공격을 수행한다.

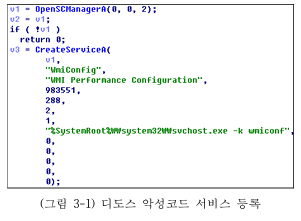

2. 감염 PC에 디도스 악성코드를 서비스에 등록하기 위한 루틴 (그림 3-1)

“WmiConfig”, “WMI Performance Configuration”는 서비스 명과 서비스 설명으로 악성코드가 등록한 서비스가 정상 서비스로 위장 하기 위해 사용한다.

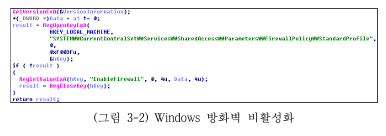

3. 현재 동작하고 있는 Windows 방화벽을 해제하기 위한 루틴으로 방화벽 관련 레지스트리 위치에 있는“EnableFirewall” 레지스 트리 값을 “0”으로 변경한다. (그림 3-2)

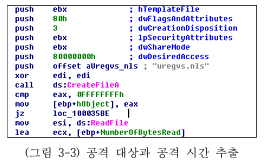

4. 디도스 공격시간과 공격대상은 “uregvs.nls” 데이터 파일에 저장되어 있으며, 해당 파일을 참조해 디도스 공격 시간과 공격 대 상 정보를 가져온다. (그림 3-3)

5. 공격 대상 사이트에 디도스 공격을 위해 “GET”방식과 “POST”방식으로 페이로드를 설정한다.(그림 3-4)

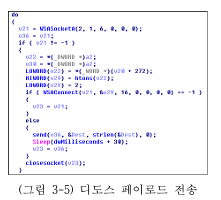

6. (그림 3-5)와 같이 공격 대상 사이트로 반복적으로 패킷을 보내며 디도스를 발생시킨다

나. 스팸 메일 전송

과정

- 특정 파일의 내용을 복호화한다.

- 복호화된 특정 주소에 접속해 추가적인 악성코드를 다운로드한다.

- 하드 디스크 내에 존재하는 특정 문자, 확장자를 가진 파일에서 이메일 정보를 수집한다.

- 스팸 메일을 전송한다.

(그림 3-6)은 악성코드 내에 암호화된 문자열을 복호화할 때 사용되는 루틴

(그림 3-7)은 복호화에 이용되는 테이블

5. 추가 악성코드를 다운받기 위하여 (그림 3-8)의 복호화 루틴을 통해 URL 정보를 얻고, URLDownloadToFile() 함수 사용해 (그림 3-9)와 같이 특정 URL에 접속하여 “flash.gif”파일을 다운로드한다.

6. (그림 3-10)은 감염 PC에 존재하는 파일 중 “txt”, “htm”,“sht”, “jsp”, “cgi”, “xml”, “php”, “asp”, “dbx”, “tbb”, “adb”, “pl”, “web”확장자를 가진 파일을 검색하고, 파일 내용에 “@(0x40)”과 “.(0x2e)”가 붙은 이메일 문자열 수집 후 스팸 메일을 전송한다.

2. 분석 결과

가. C&C 서버

나. 공격 대상 사이트

7.7 디도스 악성코드에서 공격 대상이 되는 사이트 주소는 아래 표와 같다. 공격자는 국내뿐 아니라 해외 주요 사이트까지 디도스 공격을 수행한다.

다. 악성코드 통계

7.7 디도스 악성코드 15개 중 8개의 샘플이 드롭퍼(53%), 3개의 샘플이 디도스(20%), 1개의 샘플이 백도어(7%)와 디스크 파괴(7%), 다운로더(7%), 파일/서비스 삭제(6%)이며, 전체 악성코드 유형 통계는 (그림 3-12)이다.

'2025-SWLUG > 악성코드 스터디' 카테고리의 다른 글

| 4주차 문서형 악성코드사례 - 한글 문서 취약점 악성코드 (0) | 2025.09.30 |

|---|---|

| 3주차 DDoS 악성코드사례② - 6.25 사이버테러 (0) | 2025.09.23 |

| 3주차 DDoS 악성코드사례② - 3.20 사이버 테러 (0) | 2025.09.23 |

| 2주차 DDoS 악성코드사례① - 3.4 디도스 악성코드 (0) | 2025.09.17 |

| 1주차 악성코드 정의·유형·분석 방법 (0) | 2025.09.10 |