TigerDemon

1차-논문 분석 [Active Directory 환경에서의 침해사고 동향 분석 및 활동방안] 본문

1차-논문 분석 [Active Directory 환경에서의 침해사고 동향 분석 및 활동방안]

호랑2D 2024. 1. 19. 02:091장 서론

Active Directory(AD)란?

Microsoft Windows Server 에서 제공하는 다수 시스템과 사용자 등 자원을 관리하기 효율적인 관리 환경.

장점

1. 기업 내부 전산망을 관리하는데 용이하다.

2. 다수 시스템과 사용자 등 자원을 관리하기 효율적이다.

단점

1. 핵심 권한이 탈취당하면 모든 자원에 접근할 수 있다.

피해 알고리즘

1. 다수의 전산 자원을 소수의 IT 부서에서 관리하기 위해서는 일률적인 제어기능이 필요하다.

2. 핵심적인 단말기 또는 서버가 장악되면 전사 리소스가 위협에 노출되게 된다.

3. 공격자는 이러한 특성을 이용하여 기업 내부로 침투한 후 *측면이동(Lateral Movement)을 통해 서버 관리자의 권한을 획득하려고 노력한다.

4. 이후 전사 자원에 대한 유출 및 랜섬웨어 감염을 수행하는 방식으로 공격이 진행된다.

--> 유출된 기업 내부정보의 공개 및 암호화 해제를 인질로 삼아 가상자산을 취득하는 사이버 범죄 생태계 구축 이후, 랜섬웨어를 이용한 침해 사고는 점차 확산하는 추세를 보인다.

*측면이동(Lateral Movement) : 해커가 시스템 내부에서 움직이며 타깃 시스템을 침투하고 확장하는 방법(출처:https://blog.naver.com/tricksterofkalihari/223117979350)

보안 업계는?

적극적인 정보 공유 활동을 통해 위협에 대응하려고 노력하고 있다.

침해 사고에 사용된 **IoC(Indicator of Compromise) 수준의 공유에서 공격 그룹의 전술 및 전략을 분석하여 공유할 수 있는 ***MITRE ATT&AK 도입까지, 공유하는 정보도 고도화되고 있다.

**IoC(Indicator of Compromise) : 침해 지표라는 뜻으로 여러 침해 사고의 흔적들을 일정한 포맷으로 정리해 놓은 문서 또는 파일

***MITRE ATT&AK : Cyber Kil Chain 에 이어서 침해사고에 대한 보고서를 작성하는데 있어 널리 활용되는 일종의 Framework로 2-2에서 다룸

하지만

분석 결과의 효용성은 수요자의 활용 수준에 따라 결정되기에 기업이 어떤 방식으로 활용할 수 있는지 잘 파악해야 한다.

2장 운영 환경 및 MITRE ATT&AK 소개

2-1 Active Directory

Active Directory : Microsoft 사에서 만든 전산화하여 관리할 수 있는 모든 요소(파일, 사용자, 단말기, 네트워크 등)을 관리하고 구성하기 위한 서비스로 Fortune 선정 상위 500개 기업의 95%가 사용하는 것으로 알려져 있다.

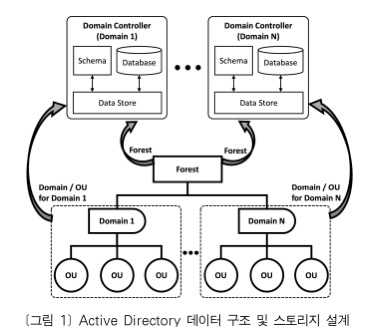

AD에서 사용하는 논리적인 구조 중 대표적인 구조는 리소스를 지정하는 객체(Object), 현실에서의 조직을 전산화하여 관리를 용이하게 만들기 위한 구조인 OU(Organizational Unit), 도메인(Domain), 트리(Tree), 포레스트(Forest) 등이 있다. 이때 트리, 포레스트, 도메인은 AD 네트워크를 그룹화하기 위한 요소로 아래 사진과 같이 다수의 도메인이 트리를 이루고, 다시 다수의 트리가 포레스트를 구성하는 형식으로 관계된다.

=> 위와 같은 특성으로 인해 AD 환경에서는 소수에게 집중된 관리자의 권한을 공격자에게 탈취당한다면, 전사 리소스가 외부에 노출될 수 있다는 취약성을 보유하고 있음

피해 알고리즘

1. 직접적인 관리자 공격이 아닌 일반 임직원 단말기로 접근하여 ' *측면이동 ' 을 이용하여 관리자에게 접근한다.

2. 이후 관리자 권한을 탈취하여 최종적으로는 전사 네트워크의 핵심 자산을 탈취한다.

3. 랜섬웨어에 감염시키고 비용 지불을 청구한다.

--> 이러한 대형 침해 사고를 방지하기 위해 기본적인 취약점 패치 등 보안 업데이트를 수행함과 동시에 내부 시스템의 보안정책 재점검이 필요하다.

*측면이동(Lateral Movement) : 해커가 시스템 내부에서 움직이며 타깃 시스템을 침투하고 확장하는 방법(출처:https://blog.naver.com/tricksterofkalihari/223117979350)

2-2 MITRE ATT&AK

과거부터 현재까지 공개되고 있는 침해사고에 대한 분석 보고서는 침해사고에 대한 전반적인 흐름을 신속하게 확인할 수 있다는 장점이 존재하지만 그만큼 실무자가 참고하여 적용하기 어렵다는 단점 또한 존재한다.

-> 이러한 단점을 보안하기 위해 MITRE ATT&AK( 이하 ATT&AK)이 공개되어 사고 분석 보고서에 적용되기 시작

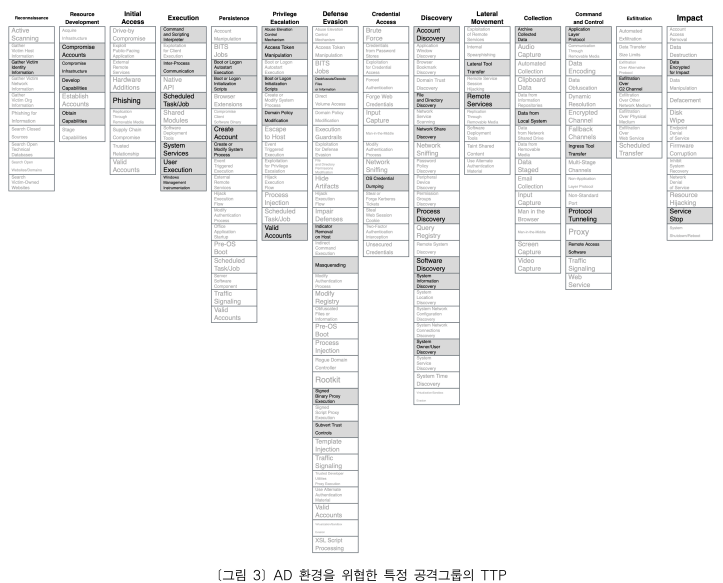

ATT&AK : 침해 사고에 대한 보고서를 작성하는데 있어서 널리 활용되는 일종의 Framework로 공격자가 사용하는 전술과 기법을 체계적으로 정리하여 구성하였으며, Tactics는 공격자가 달성하고자 하는 목적이며, 해당 목적을 달성하기 위해 사용되는 기법이 Techniques이다. 이러한 요소들을 사용하여 전체적인 침해사고를 표현하면 TTP(Tactics, Techniques, Procedure)로 정리

->위의 ATT&CK과 같이 공격자의 전략 및 전술을 공유하여 반영함으로써 일부만 변형한 공격을 일괄적으로 차단할 수 있다면 더 큰 활용 가치가 존재한다.

3장 Active Directory 환경을 위협하는 공격

1. 자체적으로 개발한 악성코드 및 침투 도구를 개발하고 외부에 공개된 도구 수집

2. 공격 목표에 따라 아웃룩 데이터 파일 통해 이메일 정보를 수집하여 공격대상 결정

3. 명령제어 서버와 유포지로 사용하기 위한 인프라 확보 후 공격 준비 마무리

이때 관찰한 공격대상의 관심사항과 비즈니스로 인해 열람할 수 밖에 없는 주제로 구성한 스피어 피싱은 공격자를 내부로 접근할 수 있도록 구성된다.

이후 상황

1. 공격자는 원격 제어 악성코드를 통해 다양한 원격 명령 수행

2. 기업 내부로 침투한 후에는 공개된 여러 취약점과 도구를 이용하여 손쉽게 측면이동

이때 공격자는 보편적으로 활용되는 측면이동 기법인 SMB 포트를 통해 다른 시스셈에 명령을 실행하고 도메인 컨트롤러를 장악하며 동시에 추가 악성코드 다운로드 및 실행을 통해 정보 수집, 유출, 악성코드와 이벤트 로그 흔적 삭제 등 다양한 악성행위를 수행할 수 있다.

=> 관리자 권한을 획득한 시점에서 전사 네트워크는 감염되어 공격자의 목적에 따라 피해 발생한다.

-->따라서 침해지표 수준의 기계식 대응보다 계속 사용되는 TTP를 이해하고 보안 정책에 적용, 방어하는 것이 더욱 큰 효과를 보일 수 있다.

4장 기업에서의 침해사고 보고서 활용 방안

과거 공유된 침해지표를 단순 차단하는 것은 공격자가 손쉽게 우회할 수 있다.

이유 1. 공격에 사용되는 도구 제작 및 침투 기법을 연구, 습득하고 실제로 공격을 수행하는 데 있어서, 침해지표 차단은 공격자에게 큰 위협이 되지 않음.

이유 2. 악성코드 내부의 문자열 변경만으로 악성코드 해쉬는 변경되며, 도메인, IP 주소는 직접 작은 규모의 웹서버를 해킹하여 구성하거나 구매가 가능.

-->따라서 David J Bianco 가 제안한 고통의 피라미드는 바로 이러한 공격자가 대응하기 어려운 수준을 피라미드 형태로 구성한 그림이며, 가장 고통을 주는 대상은 TTP로 알려져있다.

위 그림은 체계적으로 공격자의 전략·전술을 분석한 결과로 실무자 관점에서 보다 상세하게 분석된 결과이다. 침해사고의 개괄적인 내용 파악보다 어떠한 공격 기법과 전략으로 침해사고가 발생하였는지 분석할 수 있으며, 대응 전략 마련에 최적화되어 있다.

ATT&CK은 최종적으로 공격자의 TTP에 맞추어 자동으로 대응할 수 있도록 연구를 진행하고 있지만, 자동대응 수준으로 개선되더라도 최적화가 필요하기에 TTP에 대한 이해와 적용은 기업에 필수적이다. 하지만 프레임워크가 침해사고 보고서에 적용되기 시작하고 현재까지, 기업에서는 TTP를 어떻게 활용해야 되는지 어려움을 가지고 있다.

4-1 AD환경을 위협하는 공격에 대한 대응 전략

침해사고 보고서가 진화함에 따라…

1. 기업 정보보호전문가는 침해사고 보고서의 사례 별로 공격 개요를 파악하고 기업 환경에 맞는 시나리오를 수립하여 자체적인 점검 수행 가능

2. ATT&CK을 이용하여 공격자의 목표달성을 위해 어떠한 기법이 사용되었는지를 확인하여 구체적으로 완화전략(Mitigations) 수립 가능

AD 환경에서의 침해사고 3가지 대표적인 특징

1. 측면이동을 진행할때 나타나는 특징

AD 환경의 특성 상 중앙에서 정책 포크 등을 용이하게 만들기 위하여 SMB 포트를 사용하는데 이때 공격자들이 SMB 포트를 이용하여 악성코드를 실행하는 기법은 (1)서비스 설치 및 실행, (2)작업 스케줄러 등록, WMIC 기능 이용, (3)PSEXEC 프로그램 사용 등으로 한정되어 있다.

공격자의 이러한 기법에 대응하기 위해 모니터링 할 수 있는 포인트

(1) 서비스 설치 및 실행 기법 : 시스템 이벤트 로그에 서비스 설치 흔적(Event ID 7045)이 남게 된다.

(2) 작업 스케줄러 등록 : 이벤트로그-응용프로그램 및 서비스 로그-Microsoft Windows-TaskScheduler-Operational에 생성 흔적(Event ID 106)이 남게 된다.

(이때 위 이벤트 로그는 기본적으로 비활성화가 되어 있기에 모니터링을 위해서는 활성화 필요하다)

(3) PSEXEC 프로그램 사용 : 서비스 설치를 통해 실행되기 때문에 이벤트로그 7045를 탐지해야 한다.

--> 따라서 AD 환경에서 주요라고 생각되는 서버에서 로그 모니터링 정책을 설정해둔다면 첫 번째 SMB 포트 사용을 통한 악성코드 실행기법을 대응하는데 효과적일 수 있다.

2. 측면이동 기법을 사용함에 있어서 파생되는 특징

위의 이벤트로그에 공격 흔적이 남기 때문에 공격자들은 이벤트 로그를 삭제한다.

-->따라서 삭제 이벤트인 Event ID 104, 1102를 탐지하여 비정상적인 로그 삭제를 모니터링 할 수 있다.

3. 대규모 감염을 시도할 때 나타나는 특징

AD 환경의 대규모 악성코드 유포를 위해서 공격자는 도메인 컨트롤러 탈취를 목표로 한다. -> 관리자 계정의 탈취

--> 관리자 계정의 경우 한정된 시스템에만 사용해야 하며 관리자 계정을 최소한으로 사용하여 주요 관리 모니터링 대상을 줄이는 것이 필요하다.

침해사고를 표현함에 있어서..

악성코드 : YARA 를 이용하여 패턴을 탐지한다.

단말기 : *Sigma 룰을 이용하여 패턴을 탐지한다.

*Sigma 룰 : 보안이벤트를 통합·관리하는 SIEM(Security Information and Event Management) 장비의 공통 사용 포맷. 로그를 기반으로 동작할 수 있도록 구성이 되어 있으며, 방어자는 Sigma 룰을 이용해 침해사고 분석 보고서에서 공유되는 TTP의 각 기법 별로 탐지규칙을 표현할 수 있다. 또한, 이 탐지 규칙을 보안장비에 적용하여 내부에서 발생하는 위협을 탐지할 수 있다.

4-2 Adversary Emulation 적용

Adversary Emulation : ATT&CK 모델을 기반으로 공격자의 전략과 전술, 기법을 분석하여 규칙을 생성하고, 공격이 실제로 발생하는 것처럼 시뮬레이션이 가능하게 하는 것이다.

-> 이러한 활동을 통해 방어자는 기업 환경에서 공격을 탐지·대응할 수 있는지 자가진단해볼 수 있다.

방어자가 세 가지 범주로 활용할 수 있는 CALDERA

1. 위협을 정의하여 방어 환경에 영향을 미치는지 분석하는 공격 에뮬레이션

2. 자동화된 침해사고 대응

3. 레드 팀이 공격도구를 이용하여 수동으로 평가할 수 있도록 보조하는 기능

=> CALDERA의 다양한 활동방안에 따라 기업의 레드 팀과 블루 팀이 성장하고 지능화되는 APT 공격에 자사 보안 환경이 대응할 수 있는지 판단할 수 있다.

이때 CALDERA에서는…

1. 공격자의 목표 달성하기 위한 전반적인 Procedure의 흐름을 사전조건(Pre-condition)과 사후조건(Post-condition)을 통해 제어하고 있다.

2. Technique을 실제로 동작할 수 있도록 동작 환경별로 정의하고 있다.

마무리

Adversary Emulation 시장은 점차 성장할 것으로 기대되며, 추가적인 개념의 정립 및 상세한 동작 구성이 추가적으로 필요하다. 향후 공격그룹에 대한 프로파일링 결과를 에뮬레이션 할 수 있도록 규칙을 추가하여 각 기업에서 자가 진단할 수 있는 보고서가 공유될 것으로 예상된다.

'2024-SWLUG > Active Directory' 카테고리의 다른 글

| 3차 - [수정] AS-REP Roasting 공격 실습 환경 세팅 1 (0) | 2024.02.04 |

|---|---|

| 3차 - AS-REP Roasting 공격 기법 조사 (1) | 2024.02.04 |

| 2차 - Active Directory 공격 실습 환경 세팅 (1) | 2024.01.28 |

| 2차 - Active Directory 공격 기법 (0) | 2024.01.28 |

| 2차-논문 분석 + 추가 정리 [Active Directory 환경에서의 침해사고 동향 분석 및 활동방안] (2) | 2024.01.28 |