TigerDemon

[5주차] XSS-Game level-5 본문

https://xss-game.appspot.com/level5

https://xss-game.appspot.com/level5

Oops! Based on your browser cookies it seems like you haven't passed the previous level of the game. Please go back to the previous level and complete the challenge.

xss-game.appspot.com

사전에 1~4번 문제를 풀었는데 그건 나중에 올려야겠다 일단 위 링크에 들어가면 아래 사진과 같이 뜬다.

Sign up이 링크가 되어있는 것을 볼 수 있다. 그걸 누르면 url에 변수 next가 노출되고 변수 값으로 confirm이 들어가 있는 것으로 보아 GET 방식으로 HTTP 요청하는 것을 확인할 수 있다.

<a href="{{ next }}">Next >></a>

위에 코드를 보고 알 수 있는 것은 링크를 클릭하면 next의 url로 넘어가는 것이다.

해당 next를 조작하면 XSS 공격이 될 듯하다.

URL에서 자바스크립트 구문을 사용하기 위해 <a href="javascript:function();">을 사용한다.

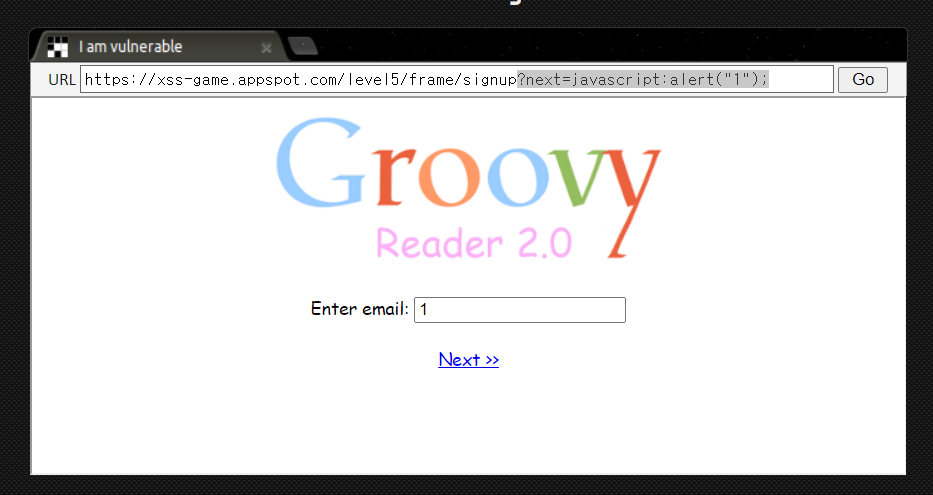

?next=javascript:alert("1"); 이렇게 입력을 하고 Enter email에 1을 넣고 Next를 눌렀다.

그랬더니 이렇게 풀렸다.

'2023-SWLUG > CTF 문제 풀이' 카테고리의 다른 글

| [6주차] Dreamhack XSS Filtering Bypass (0) | 2023.11.15 |

|---|---|

| [5주차] Dreamhack XSS-2 (0) | 2023.11.08 |

| [5주차] Dreamhack XSS-1 (0) | 2023.11.08 |

| [5주차] Dreamhack DOM XSS (0) | 2023.11.08 |

| [4주차] Dreamhack simple_sqli (0) | 2023.11.01 |