TigerDemon

6주차 APT 악성코드 사례 - 미분류 악성코드 본문

제 3 장 악성코드 상세 분석

제 9 절 미분류 악성코드

1. 분석 내용

미분류 악성코드는 7.7 디도스, 3.4 디도스, 3.20 사이버테러, 6.25 사이 버테러, 한글 문서 취약점, Kimsuky APT, 아이스포그(IceFog) APT, 라이브리(LiveRe) 유포 악성코드 분류에 속하지 않는 게임 계정 탈취, 웹사이 트 관리자 계정 수집, 파밍, 루트킷 악성코드와 상용툴, 정상파일이 해당 한다.

가. 게임 계정 탈취

백신 프로세스가 실행 중인지 검사하고, 특정 게임 프로세스나 인터넷 익스플로러(iexplore.exe) 가 실행중 인지 확인 후 계정을 탈취하는 악성코드

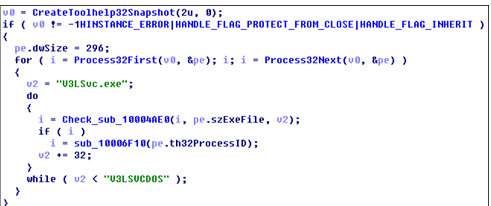

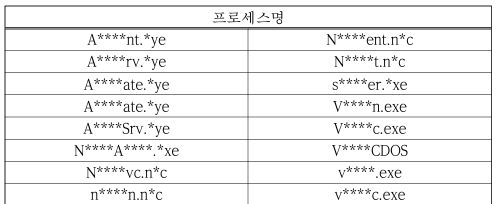

아래 그림은 특정 백신 프로세스가 실행중인지 확인하는 루틴이다.

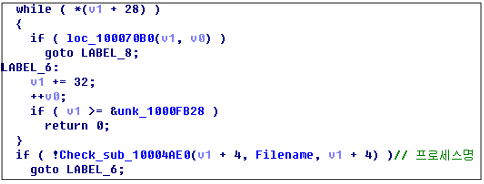

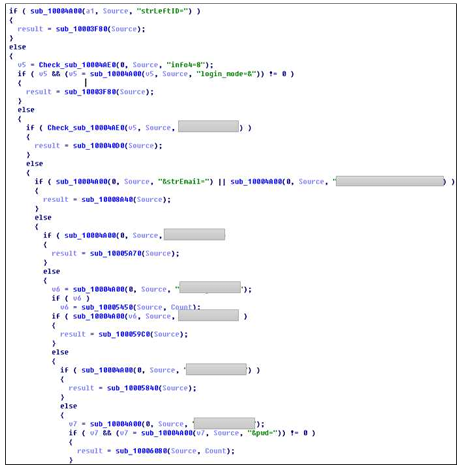

아래 그림은 특정 게임 프로세스가 실행중인지 확인하며, 인터넷 익스 플로러(iexplore.exe)가 실행중일 경우 특정 게임의 웹사이트인지 확인하 고 아이디와 패스워드를 가로챈다.

2. 분석 결과

가. C&C 서버

미분류 악성코드에서 사용하는 C&C 서버의 주소는 아래 표와 같다. 악성코드에 감염된 PC는 해당 C&C 서버에 수집된 정보를 전송하거나 추가 악성코드를 다운로드한다.

나. 악성코드 통계

http://w*w.e*em*o*.net http://w*w.l*na*30*12.com http://w*w.p*ac*4r*.org http://w*w.s*gf*it*.com http://w*w.s*s*tl*.com 미분류 악성코드 53개 중 11개의 샘플이 드롭퍼(21%), 10개의 샘플이 상용툴(19%), 7개의 샘플이 다운로더(13%), 5개의 샘플이 정상파일(9%), 4 개의 샘플이 백도어(7%, 루트킷(6%)과 토르(6%)가 각각 3개, 2개의 샘플 이 자동실행(4%), UAC우회(3%)이며 리소스 파일, 게임 계정 탈취, 봇넷, 원격접속, UAC우회, 인젝터, 웹사이트 관리자 계정 탈취, 실행불가 샘플 이 기타(11%)이며, 전체 악성코드 유형 통계는 아래 그림으로 확인이 가능하다.

'2025-SWLUG > 악성코드 스터디' 카테고리의 다른 글

| 8주차 keylogger 실습 (1) | 2025.11.18 |

|---|---|

| 7주차 notepad.exe를 이용한 PE 구조 분석 실습 (0) | 2025.11.12 |

| 6주차 APT 악성코드 사례 - 라이브리(LIveRe) 유포 악성코드 (0) | 2025.11.05 |

| 5주차 APT 악성코드 사례 - IceFog (0) | 2025.10.26 |

| 5주차 APT 악성코드 사례 - Kimsuky APT 악성코드 (0) | 2025.10.26 |