TigerDemon

burp suite로 Command Injection 실습 1 본문

https://portswigger.net/web-security/os-command-injection/lab-simple

Web Application Security, Testing, & Scanning - PortSwigger

PortSwigger offers tools for web application security, testing, & scanning. Choose from a range of security tools, & identify the very latest vulnerabilities.

portswigger.net

Open browser를 누르고 위 사이트 링크를 붙여넣어주면 아래 사진처럼 뜬다.

들어가보면 아래 사진처럼 제품들이 보인다.

그중 하나로 들어가서 아래로 내리면 선택할 수 있는 박스와 Check stock 버튼이 있다.

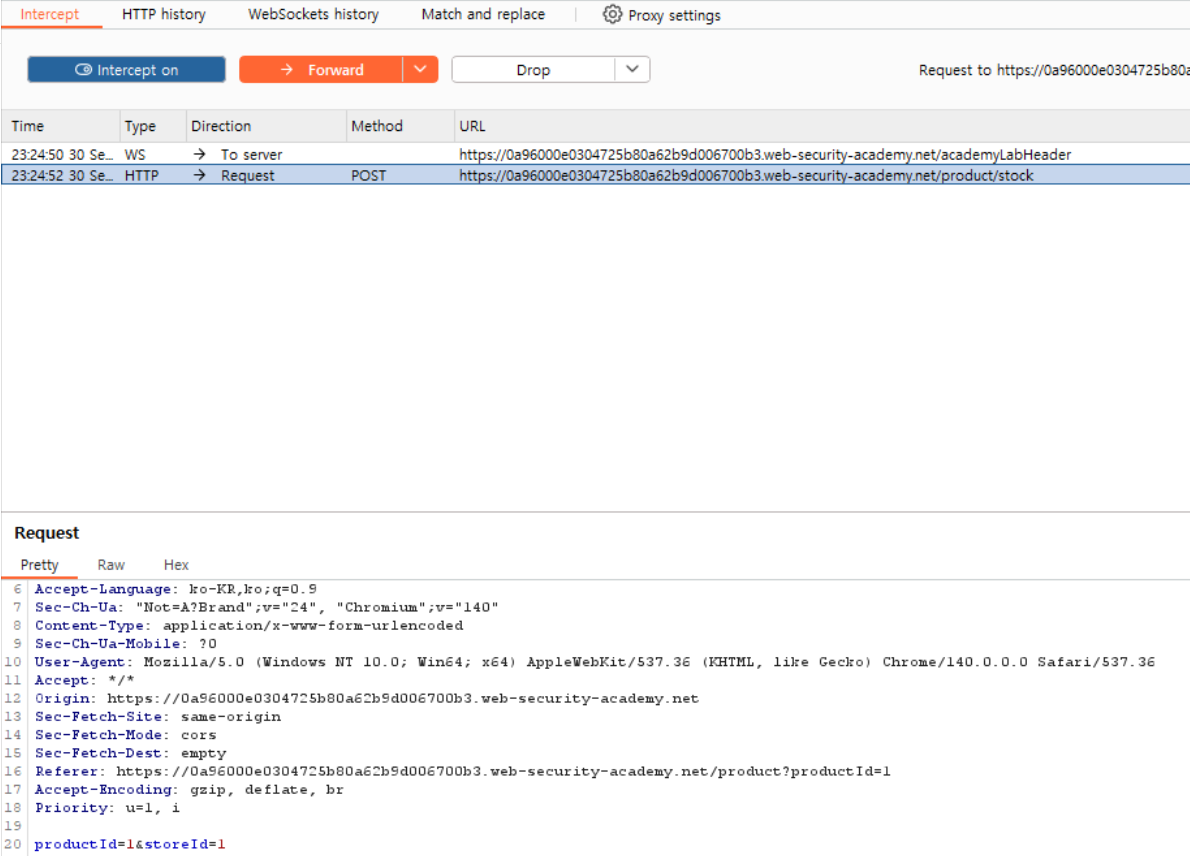

순서는 Intercept off를 on으로 돌리고 Check stock을 눌러서 아래 units를 확인하고 다시 버퍼 스위트 창으로 가면 두번째 사진처럼 뜬다.

그리고 &whoami 를 하였는데 실패했고 |whoami를 했더니 두번째 사진처럼 값이 떴다.

그 이유는 아래에서 확인할 수 있다.

& : 명령 구분자지만, 원래 명령 구조와 섞이면 꺠질 수 있음.

| : 파이프는 연결된 상태로 명령을 이어주기 때문에 whoami 실행이 보장됨

'2025-SWLUG > 웹해킹' 카테고리의 다른 글

| Path traversal 정의 및 공격 기법 (0) | 2025.10.26 |

|---|---|

| burp suite로 Command Injection 실습 2 (1) | 2025.10.01 |

| Command Injection 정의 및 공격 기법 (0) | 2025.10.01 |

| burp suite로 SQL Injection 실습 2 (0) | 2025.09.24 |

| burp suite로 SQL Injection 실습 1 (0) | 2025.09.24 |