TigerDemon

Burp Suite 기초 실습 정리 본문

httpbin.org

A simple HTTP Request & Response Service. Run locally: $ docker run -p 80:80 kennethreitz/httpbin

httpbin.org

기초

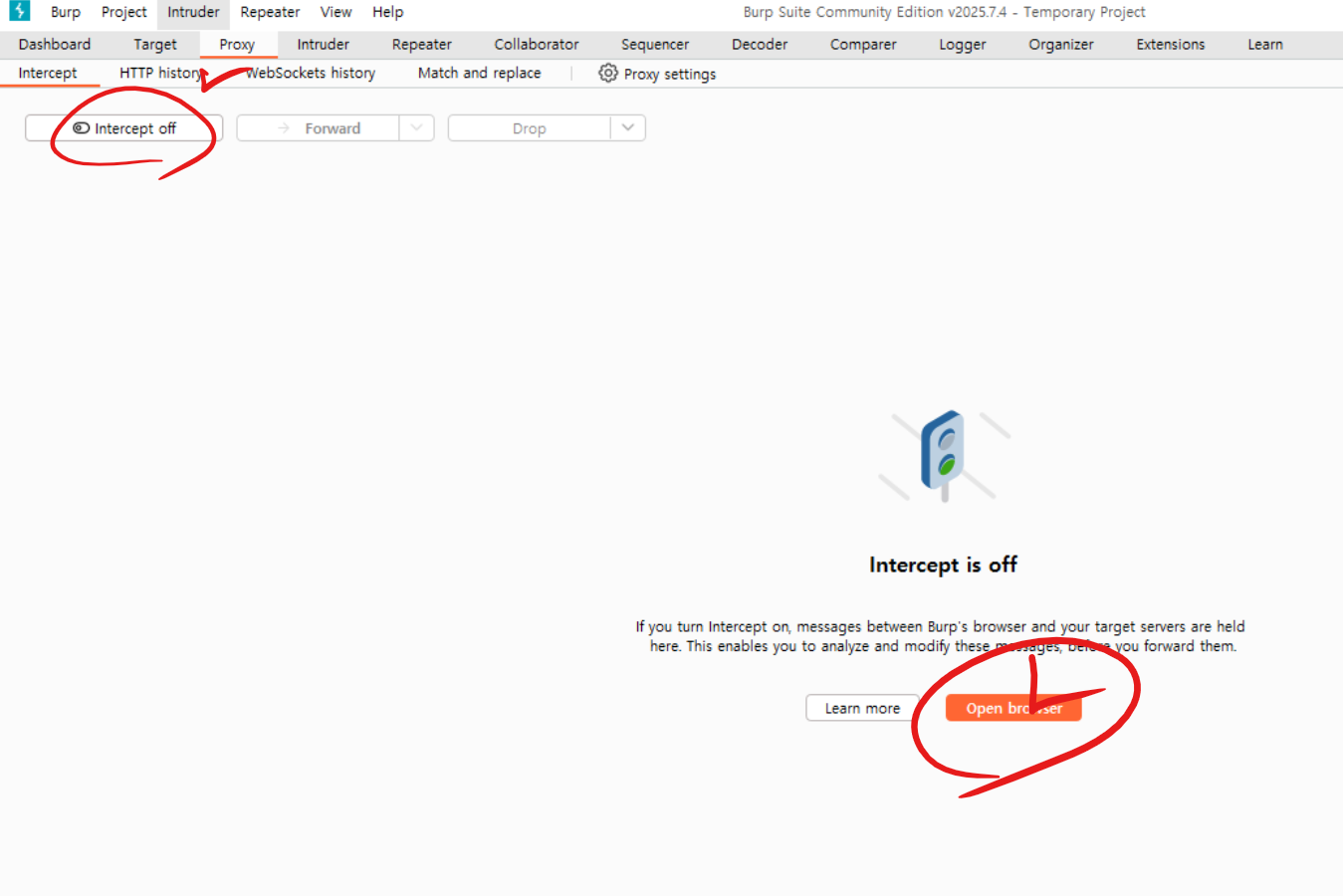

- Proxy에서 intercept off 상태에서 open browser 선택

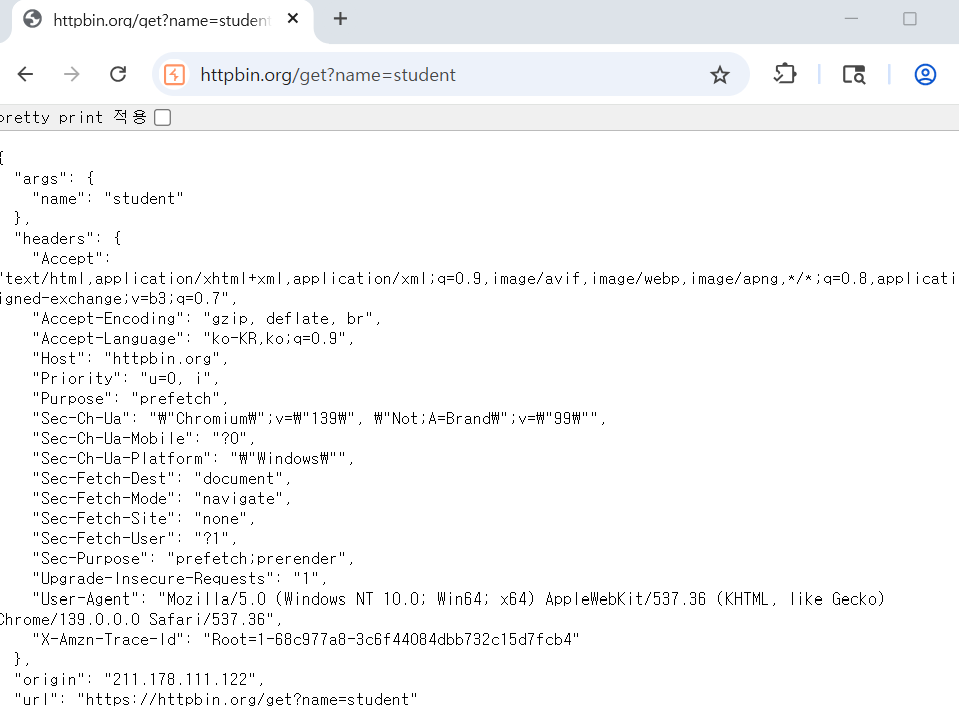

- https://httpbin.org/get?name=student 입력 후 요청 보내기

- *httpbin.org : 내가 보낸 HTTP 요청을 그대로 돌려주는 공개 테스트 서버

Burp Suite Proxy -> HTTP history

| Request | Response |

| 선택한 요청의 HTTP 요청 원문 브라우저가 서버에 보낸 헤더와 쿼리 파라미터 포함 |

첫 줄 : HTTP/2 200 OK -> 정상 처리 Content-Type: application/json 내가 보낸 파라미터(name=student)가 "args"에 그대로 반영 |

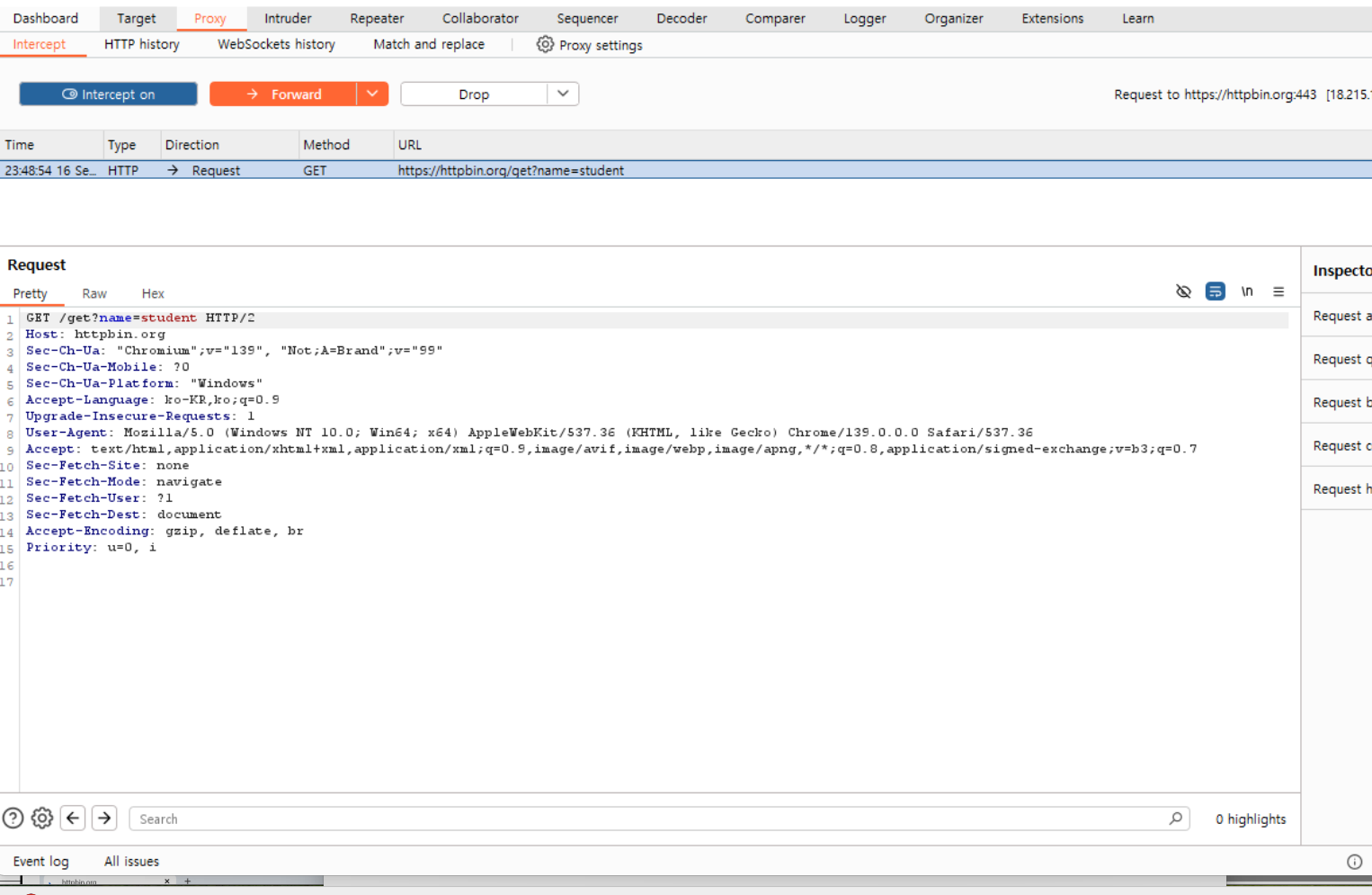

실습 1 : Intercept

1. Proxy 탭에서 Intercept On 버튼 켜기

2. 내장 브라우저 주소창에 https://httpbin.org/get?name=student 입력

3.요청이 서버로 가지 않고, Burp Proxy -> Intercept 탭에서 확인 가능

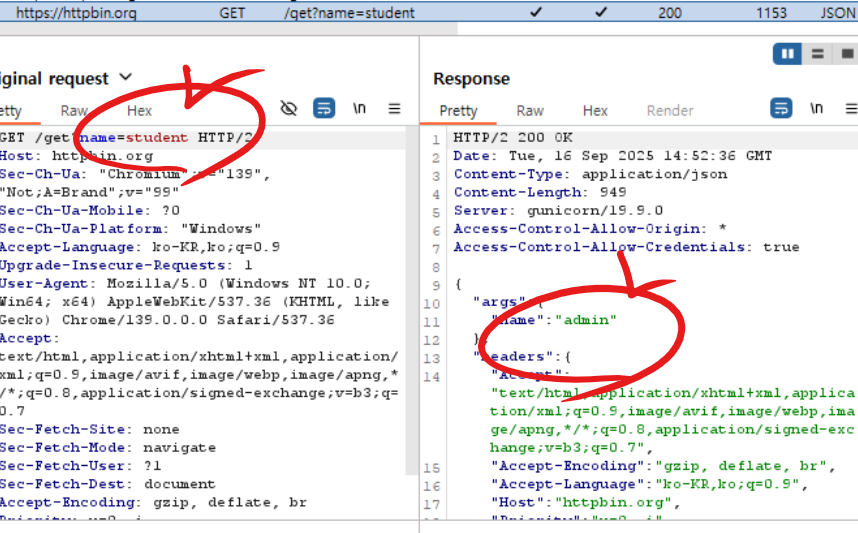

4.Intercept 탭에서 student -> admin 으로 수정 후 Forward 클릭

결과 : name=student이지만 "name" : "admin" 확인 가능

Burp -> Proxy -> Http history 탭에서 Response JSON에 "args":{"name":"admin"}

(아래 2번째 사진) Intercept 끄고 (Intercept is off) 다시 접속 -> 요청이 바로 서버로 전달

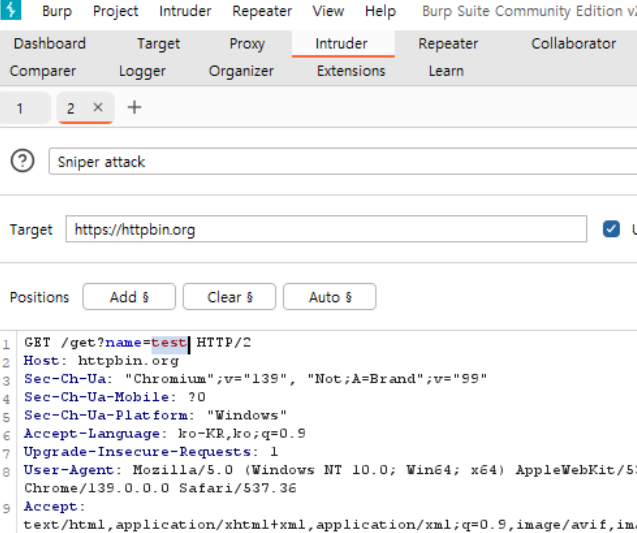

실습 2 : Intruder

1. 내장 브라우저 주소창에 https://httpbin.org/get?name=test 입력

2. Proxy -> HTTP history에서 해당 요청 우클릭 -> Send to Intruder

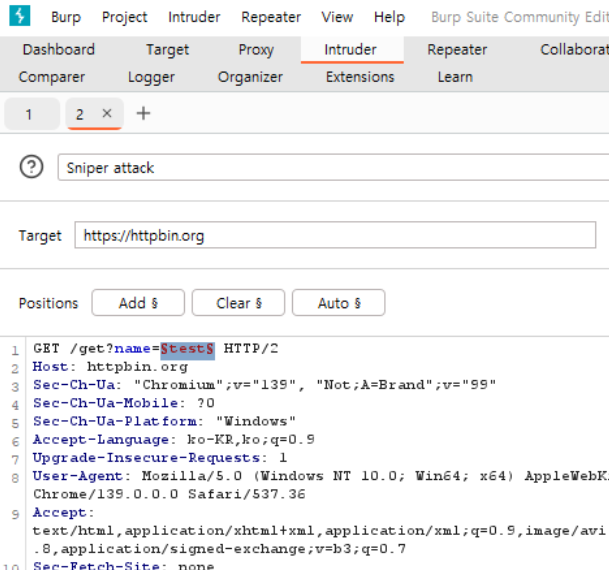

3.test 부분을 마우스로 드래그 후 Add 버튼 클릭

4.요청에서 값을 바꿀 "자리(Position)"를 지정

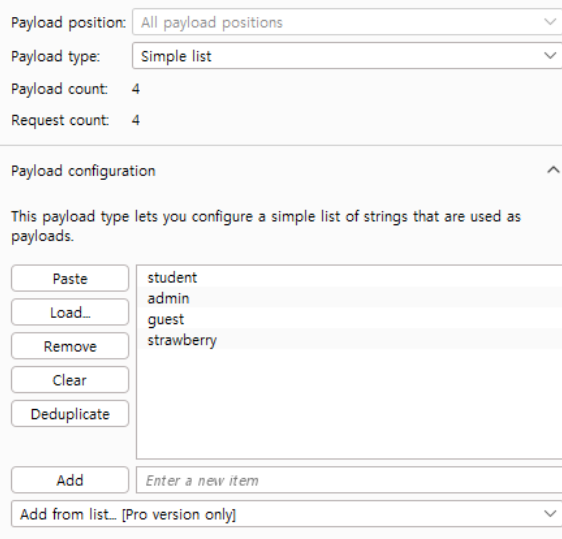

5.Payloads 탭에서 값 넣기

그 자리(Position)에 어떤 값들을 넣을지 목록을 주는 단계

Burp는 이 리스트를 하나씩 대입하면서 같은 요청을 여러 번 보냄

-> Intruder는 같은 요청을 수십/수백 번 자동으로 돌려주면서 값만 바꿔주고, 특정 값에서만 반응이 달라지는 지 한눈에 볼 수있음

Attact type : Sniper(하나의 자리만 바꿔치기)

Payloads type : Simple list

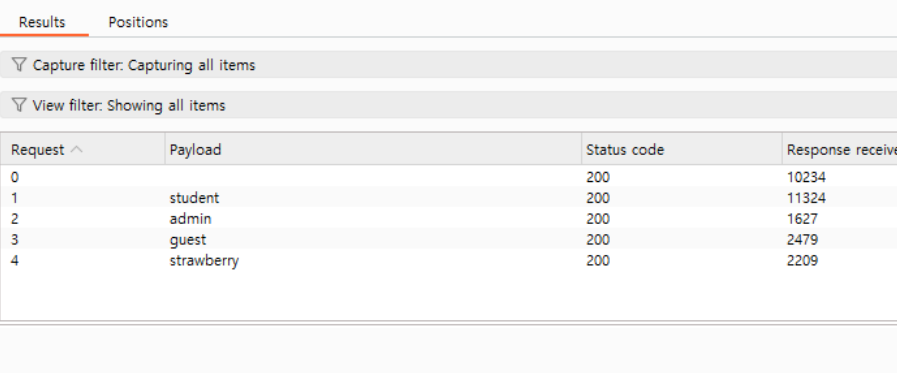

6. Start attack 클릭 -> Intruder 결과 창에서 각 요청별 응답 확인 가능

응답의 Length나 Status 열을 보면 값이 바뀌었을 때 차이가 있는지 쉽게 확인 가능

결과 : 더블 클릭 -> 넣은 payload에 따른 request, response 확인 가능

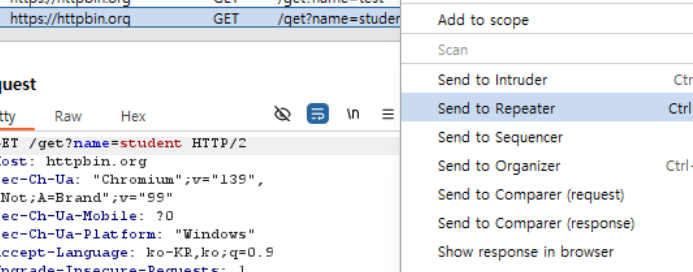

실습 3 : Repeater

1. https://httpbin.org/get?name=student 접속

2. Burp -> Proxy -> HTTP history에서 해당 요청을 확인

3. 우클릭 -> Send to Repeater

4. Repeater 탭에서 확인

5. 좌측(Request) : 요청 원문 확인

6. Send 누르면 정상 동작 확인 ("args":{"name":"student"}확인)

7. 다시 send to repeater 하고 request 수정 student -> swlug

8. User-Agent 부분 BurpSuite-Test로 수정

아래 사진으로 결과를 확인할 수 있음

'2025-SWLUG > 웹해킹' 카테고리의 다른 글

| Command Injection 정의 및 공격 기법 (0) | 2025.10.01 |

|---|---|

| burp suite로 SQL Injection 실습 2 (0) | 2025.09.24 |

| burp suite로 SQL Injection 실습 1 (0) | 2025.09.24 |

| SQL Injection 정의 및 공격 기법 (0) | 2025.09.24 |

| webhacking.kr old-1 burp suite로 풀기 (0) | 2025.09.17 |