TigerDemon

4주차_디지털 포렌식 스터디 본문

섹션2. 침해사고 대응기법, 해커의 발자취를 찾아라

CTF-d,GrrCon 2015 풀이(1)

Volatility

pslist : 시간 순서대로 출력

psscan : 숨김 프로세스 볼 수 있음

pstree : PID, PPID 기반으로 구조화해서 보여줌

psxview : pslist, psscan을 한눈에 볼 수 있음. 숨김 프로세스 찾는 데에 사용

connections : "현재 연결된" TCP 통신에 대한 정보

sockets : 응답받기를 기다리고 있는 모든 프로토콜에 대한 socket 정보

cmdline : 프로세스가 실행될 때 인자값

cmdscan : 콘솔에 입력한 값들을 실제로 볼 수 있음

consoles : 콘솔에서 입력 & 출력한 값들을 실제로 볼 수 있음

filescan : 메모리 내에 존재하는 모든 파일에 대한 정보

dumpfiles : 프로세스의 메모리 덤프 추출 -> strings로 변환해서 키워드 검색

procdump : 프로세스의 exe파일 추출

cmd 창에서

volatility_2.6_win64_standalone.exe -f .\Target1-1dd8701f.vmss imageinfo

입력하고 아래 사진따라서 입력

그리고나서 노트패드++에 파일 넣고 pstree.log 분석해보았다.

CTF-d,GrrCon 2015 풀이(2)

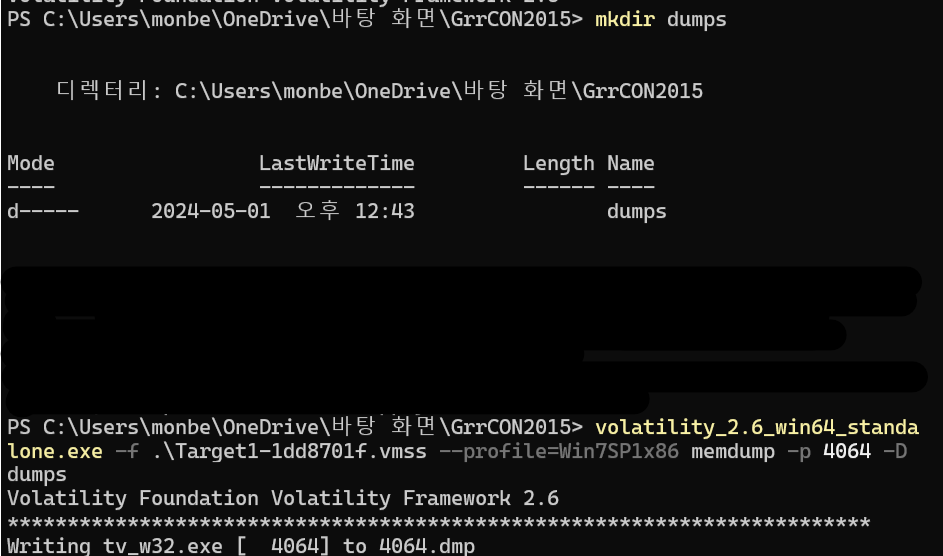

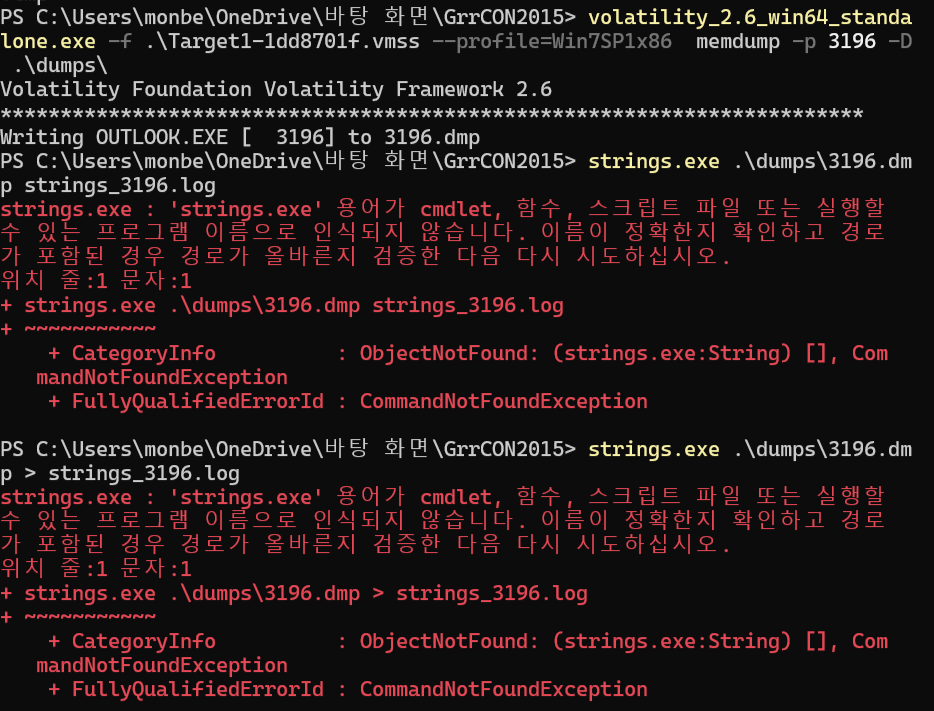

outlook.exe 추출 [outlook.exe // 메일 -> 메모리 덤프 -> 메일 원본]

tv_w32.exe 추출 + w.tmp 추출

strings.exe에서 오류가 나서 여긴 추후에 해결하고 다시 적겠다..

CTF-D, GrrCon 2015 정리 & 추가 분석

GrrCon2015

운영체제 식별

Win7SP1x86

프로세스 검색

Teamviewer 관련 프로세스(tv_w32.exe)

explorer 하위 프로세스 (mstsc.exe, OUTLOOK.exe)

인터넷 익스플로러(iexplorer.exe, cmd.exe)

네트워크 분석

공격자 IP : 180.76.254.120:22

PIP: 2996(iexplorer.exe)

CMD 분석

cmdline->tv_w32.exe 수상 -> 하지만 조사해보니 정상 프로세스

cmdscan, consoles -> 악성 실행파일 발견(wce.exe)

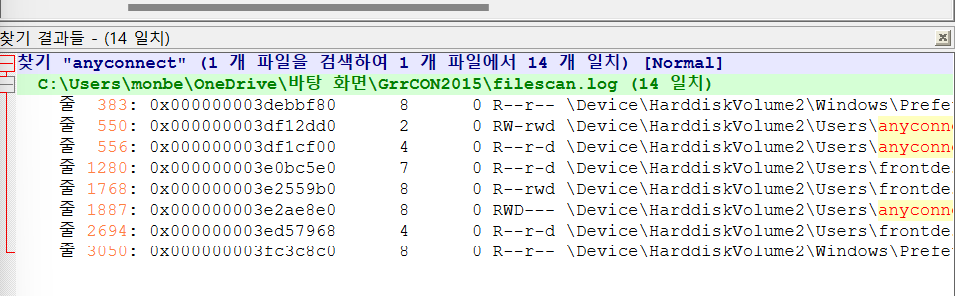

파일 분석

wce.exe : 관리자 계정을 포함하여 패스워드를 가져오는 실행파일

w.tmp : wce.exe의 실행 결과로 출력된 파일

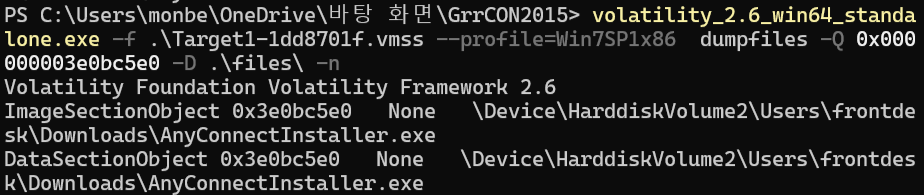

AnyConnectInstaller.exe : Outlook 메일로부터 출력된 실행파일

프로세스 세부 분석

Outlook.exe의 메모리 덤프로부터 피싱 메일 발견(Hello Mr. Wellick....)

+AnyConnectInstaller.exe의 URL 확보

iexplorer.exe 메모리 덤프로부터 공격의 흔적 발견

Teamviewer 관련 프로세스는 정상 프로세스로 판단

GrrCon2015 - 분석 결과

침입 경로

-Outloot 피싱 메일을 통해 AnyConnectInstaller.exe 다운로드를 유도

악성행위

-AnyConnectInstaller.exe 실행파일 발견

-iexplorer.exe 내부에도 공격의 흔적 발견

-wce.exe를 통해 관리자 패스워드를 가져오고 w.tmp 파일로 저장함

추가공격

-mstsc를 이용한 추가 공격 예상

GrrCon2015-추가 분석 가능한 부분들

1. iexplorer.exe 추가 분석 - procdump로 실행파일 살펴보기

2. Outlook 메모리 덤프로부터 공격자 이메일, 피해자 이메일 찾아보기

3. 공격자가 사용한 도구들과 구제적 행위를 파악하기 ( hint : consoles.log 살펴보기 )

4. 공격자의 추가 공격 행위 파악 ( hint : mstsc, gideon )

OlympicDestroyer - Volatility Contest 2018 풀이(1)

단서

첨부파일 V10 "Olympic_Session_V10"

메일을 통해 감염

사용할 명령어

imageinfo

pslist

psscan

pstree

psxview

cmdline

cmdscan

consoles

netscan

dumpfiles

procdump

memdump

Virustotal

strings

OlympicDestroyer - Volatility Contest 2018 풀이(2)

악성 프로세스 발견

strings 부분은 진행이 되지 않는다.. 나중에 해결법 찾아서 다시 올리겠다

OlympicDestroyer - Volatility Contest 2018 풀이(3)

xut.exe.log 분석

SeShutdownPrivilege : 종료 관련 api를 사용하기 위해 권한을 지정해줌.

vssadmin : 볼륨 섀도 복사본은 컴퓨터를 복구하고 백업하는 것인디 이런 섀도우를 전부 Delete all 해버림. => 컴퓨터가 복구가 안되도록 다 지워버리는 것

wbadmin : 어떤 운영체제 볼륨 파일을 백업 및 복원할 수 있는 명령어 카탈로그들을 다 지울 수 있음

bcdedit : 부팅 로더 관련한 명형어인데 실패들을 다 무시해버리고 recovery 가 가능한 것들을 no로 만들어버림 => 부팅할 때 어떤 복구 기능 관련을 다 no로 설정을 바꿔버리는 것

==> 공격 스크립트가 있었다 복구 관련 기능 삭제, 부팅 관련 기능 제한, 이벤트로그를 삭제

추가 분석 가능한 부분

-memdump -> strings

payload(BASE64)

-네트워크 -> LDAP.

'2024-SWLUG > 디지털 포렌식 스터디' 카테고리의 다른 글

| 7주차_디지털 포렌식 스터디 (0) | 2024.05.21 |

|---|---|

| 6주차_디지털 포렌식 스터디 (0) | 2024.05.15 |

| 5주차_디지털 포렌식 스터디 (0) | 2024.05.08 |

| 3주차_디지털 포렌식 스터디 (1) | 2024.04.03 |

| 2주차_디지털 포렌식 스터디 (0) | 2024.03.27 |