TigerDemon

4차 - AS-REP Roasting 공격 실습 환경 세팅 2 본문

https://tigerdemon.tistory.com/105

3차 - [수정] AS-REP Roasting 공격 실습 환경 세팅

1차 기본 세팅을 하고 리눅스로 넘어가서 실습을 해야한다. 아래 사진과 같이 Windows Server 2016에서 순서대로 진행하면 된다. 리눅스에서 실습을 하려고 했는데 리눅스에도 실습 환경을 세팅해야

tigerdemon.tistory.com

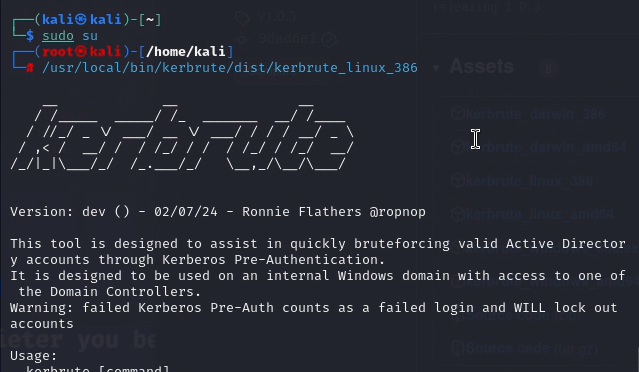

전 내용에 이어 AS-REP Roasting 공격 실습을 해보도록 하겠다. 아래 사진을 따라 순서대로 하면 된다.

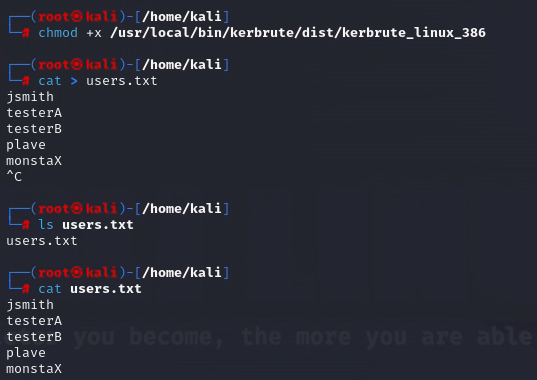

사진은 없지만 nano user.txt 명령어를 입력해서 내가 만들었던 계정 2개를 포함하고 따로 설정하지 않은 이름들도 추가해준다. 나는 내가 만든 testerB와 Do not require Kerberos preauthentication 설정을 한 jsmith를 포함하여 적었다.

공격 가능한 대상 확인

jsmith계정에서 Do not require Kerberoes preauthentication을 체크했기 때문에 has no pre auth required라 뜨는 것을 확인할 수 있다.

GetNPUsers.py

사진을 순서대로 따라해서 impacket을 다운받아준다. code를 눌러서 다운 받는다.

ip 주소는 위에서처럼 윈도우 2016에서 알아내면 된다. cannot 아래 흰색으로 표시해놓은 부분을 복사해준다.

이때 리눅스에서 복사는 Crtl+shift+c 이고 붙여넣기는 Crtl+shift+v 이다.

그리고 나서 vim 편집기를 이용해 tgt 파일을 만들어준다. 아까 복사했던 내용을 붙여넣기 해주면 된다. 그리고 esc를 누르고 :wq를 입력해서 저장해준다.

위 내용을 입력해주고 q를 눌러서 나온다.

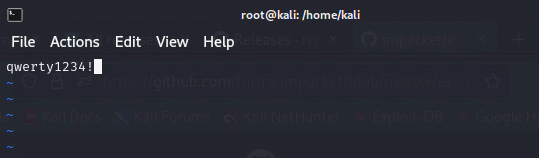

내 윈도우 서버 2016 비밀번호를 넣어줬다. 비밀번호 트래킹 할때 사용한다.

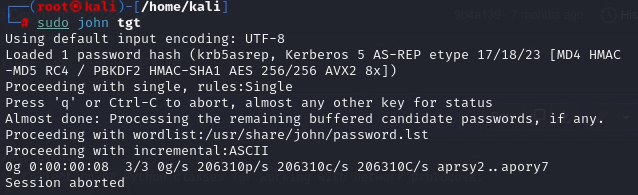

이미 root 계정이기에 john tgt --wordlist=pass.txt 를 입력한다.

비밀번호 크래킹 도구인 john을 사용하여 tgt라는 대상에 비밀번호 크래킹을 시도하는 명령이다.

tgt는 해독하려는 비밀번호나 해시값의 대상이다.

pass.txt는 단어 목록 파일로, 가능한 비밀번호 후보들이 포함되어 있어 john이 해시를 대입해보고 해독하여 원본 비밀번호를 찾아낸다.

TGT를 발급받고 hashcat으로 크래킹 하는 방법에서 오류가 떠 john을 이용했다.

hash.hash 파일이 민감한 정보에 대한 접근 권한이 제한되기 때문이라 생각한다. 이때 hash.hash는 비밀번호 해시 파일의 확장자로 비밀번호를 암호화하여 저장하는 역할이다.

'2024-SWLUG > Active Directory' 카테고리의 다른 글

| 5차 - [수정] 4차에서 사용한 도구들에 대한 부가 설명 (0) | 2024.02.20 |

|---|---|

| 3차 - [수정] AS-REP Roasting 공격 실습 환경 세팅 1 (0) | 2024.02.04 |

| 3차 - AS-REP Roasting 공격 기법 조사 (1) | 2024.02.04 |

| 2차 - Active Directory 공격 실습 환경 세팅 (1) | 2024.01.28 |

| 2차 - Active Directory 공격 기법 (0) | 2024.01.28 |